Filtri

Foto e immagini stock royalty-free di Хакери

Scopri un numero illimitato di immagini ad alta risoluzione di Хакери ed elementi visivi stock per uso commerciale.

Hacking parola che mostra gli hacker hacker e hackerato

Libri di hacking che mostrano minaccia di testo e non autorizzato

Hacking Lock Mostra Malware Wordcloud e Spyware

Un uomo in un casco di realtà virtuale seduto accanto al drone .

Drone telecomandato. Mani di uomini che tengono un drone telecomandato .

Gli hacker volevano la stampa di stencil sul grunge muro di mattoni bianchi

Dprk cyber hacker nordcoreani 3d Illustrazione. Mostra attacco dalla Corea e confronto o online Phishing Security Virus Vs USA

Gli hacker dalla Corea del Nord Attack 3d Illustrazione. Online Criminal Cybercrime spia da Dprk utilizzando ransomware e virus contro la tecnologia dell'informazione dei dati

Sito web violato Cyber Security Alert 3d Illustrazione Mostra i rischi dei dati del sito online. Le elezioni hacking attacchi contro gli Stati Uniti nel 2018 e 2020 dalla Russia

Russo hacker Mosca Spy Campaign 3d Illustrazione Mostra voto di violazione Avviso contro di noi elezioni. Hacker digitali online e avviso di spionaggio

Russia hacking elezioni americane dati 3d Illustrazione Mostra Cremlino spiare gli hacker su Internet Attacco Usa Elezioni Sicurezza o Cybersecurity

Telefono Hacker Web Spionaggio Alert 3d Illustrazione Mostra violazione del server Internet russo. Protezione dalla cibersicurezza dagli hacker russi contro cellulari o smartphone americani .

Russo hacker Mosca Spy Campaign 2d Illustrazione Mostra voto di violazione Avviso contro di noi elezioni. Hacker digitali online e avviso di spionaggio

Russia hacking elezioni americane dati 3d Illustrazione Mostra Cremlino spiare gli hacker su Internet Attacco Usa Elezioni Sicurezza o Cybersecurity

Schermo di hacking Cyber violazione dei dati 3d Illustrazione Mostra avviso di sicurezza da Web Spionaggio sul tablet. Protezione contro gli attacchi degli hacker dai russi .

Hacker rubare i dati dal personal computer con sfondo di codice digitale .

Hacker rubare i dati dal personal computer con sfondo di codice digitale .

Uomo d'affari seduto sulla nuvola e al lavoro sul computer portatile adove squali nell'oceano .

Scrivere testi di Cyber Warfare. Concetto che significa Guerra Virtuale Hacker di Sistema Attacchi Ladro Digitale Stalker Man in possesso di marcatore notebook carta spiegazzata strappato pagine errori commessi

Marcatore mano scrittura proteggere password cyber criminalità cautela testo binario

Mi stai spiando? - Bella ragazza scrittura su superficie trasparente - immagine orizzontale

Mi stai spiando? - concetto di impresa con testo - immagine orizzontale

Un hacker con una felpa scura seduto davanti a un quaderno. Informatica privacy attacco

Concetto Internet. Hacker che lavora su un codice su sfondo digitale scuro con interfaccia digitale intorno .

Contatore vintage che mostra le impostazioni di sicurezza informatica sulla tastiera del computer PC

Codice binario con WORM e lente d'ingrandimento su sfondo bianco

Codice binario con VIRUS e lente d'ingrandimento su sfondo bianco

Frustrato hacker con il suo computer su sfondo bianco isolato

Americano contro hacker russi. USA e Russia in competizione per spiare segreti politici ed economici.

Scanner di vulnerabilità Scritto sulla chiave blu della tastiera metallica. Tasto pressione dito

Una lettera che mostra Cyber Warfare. Concetto di business per gli attacchi di sistema degli hacker di guerra virtuali Digital Thief Stalker

Segnale che mostra Cyber Warfare. Business photo vetrina virtuale guerra hacker sistema attacchi ladro digitale Stalker

Squadra di hacker in fuga mentre la polizia sta venendo a prenderli .

Maschera anonima su sfondo bianco. Una famosa maschera viso di hacker, truffatori e ladri

Nota di scrittura che mostra Stop Cyber Attack. Business foto vetrina prevenire il tentativo da parte degli hacker danni distruggere rete di computer Mattone Wall arte come Graffiti chiamata motivazionale scritta sul muro

Scrivere testi di Cyber Warfare. Foto concettuale Virtual War Hackers System Attacca Digital Thief Stalker Astratto Viola Monocromatico di Disordine Macchia e Schizzo di Pittura Modello

Parola che scrive testo Cyber Warfare. Business photo showcase Virtual War Hackers Sistema attacchi ladro digitale stalker vuoto spirale blocco note matita clip smartphone fogli di carta colore sfondo

Scrittura concettuale a mano che mostra Cyber Warfare. Concetto che significa Virtual War Hackers System Attacca Digital Thief Stalker Tastiera bianca per pc con carta da lettere sopra lo sfondo bianco

Sicurezza informatica e protezione delle informazioni o della rete. Tecnologia informatica futuristica .

Scrittura di testo a mano Shell Comanalysisd iniezione. Concetto significato utilizzato dagli hacker per eseguire comanalysisds di sistema sul server Contorni di forma rotonda in diverse dimensioni cerchio cerchio anello cerchio foto

Cliente insoddisfatto versa caffè sul loptop hacker su uno sfondo nero

Jolly Roger su sfondo di codice binario, stile Matrix. Concetto: pirati informatici; hacker; Sicurezza informatica; virus .

Writing displaying text Cyber Warfare, Business approach Virtual War Hackers System Attacks Digital Thief Stalker Illustration Of A Man Standing Coming Up With New Amazing Ideas.

Un hacker maschio controlla l'operazione su uno smartphone

Gli hacker stanno usando Internet per cercare codice e hack per rubare i dati del bersaglio, e la maggior parte degli hacker usano i dati del bersaglio come strumento di negoziazione, tra cui chiedere un riscatto.

Hacker incappucciati anonimi, bandiera della Giamaica, codice binario - concetto di attacco informatico

Hacker incappucciati anonimi, sfondo rosso, codice binario - concetto di attacco informatico

Ispirazione mostrando segno Cyber Warfare, Word Scritto su Virtual War Hacker attacchi di sistema Ladro digitale Stalker Finger Premendo il pulsante dell'applicazione che presenta la connessione di rete globale.

Gli hacker in camera oscura con i computer

Esperto di sicurezza informatica che lavora su tablet, ingegnere IT che lavora sulla protezione della rete contro gli attacchi informatici da parte degli hacker su Internet. Accesso sicuro alla privacy online e alla protezione dei dati personali.

Hacker incappucciati anonimi, bandiera della Corea del Sud, codice binario - concetto di attacco informatico

Un uomo in maschera stampa sulla tastiera a un tavolo nel dar

Uomo in felpa con un telefono isolato su sfondo bianco. Dipendenti da internet e dai social network. Guy sta hackerando i dati personali.

Gli hacker utilizzano i computer in camera oscura

Molti hacker americani nella troll farm. Concetto di sicurezza e criminalità informatica. Bandiera USA sullo sfondo.

Immagini luminose blu tastiera del computer portatile

Rotolo di banconote in euro e chiavetta USB sotto forma di chiave sul tavolo. Simboleggia la sicurezza dei dati e il marketing

Chiavetta USB sotto forma di chiave sulle banconote in euro primo piano

L'uomo in felpa con cappuccio sta hackerando i dati personali. Sicurezza delle informazioni. Protezione del concetto di informazione. Password errata.

Chiavetta USB sotto forma di chiave. Contesto delle banconote in euro sfocate

Illustrazione 3D della grafica e del testo degli UTENTI fatta da lettere metalliche a dadi per i relativi significati del concetto e delle presentazioni. affari e icona

Sicurezza di Internet per la tecnologia moderna .

Cavo LAN su sfondo rosa .

Sicurezza di Internet per la tecnologia moderna .

Hacker over a screen with green binary code. Crime and Information Theft and Computers

Man Presenting Seven Cybersecurity Threats

L'uomo in felpa con cappuccio sta hackerando i dati personali. Sicurezza delle informazioni. Protezione del concetto di informazione. Password errata.

Accesso sicuro a Internet e sicurezza delle informazioni personali. Digita il login e la password sullo schermo virtuale. Proteggere le informazioni personali dagli hacker. forte protezione dei dati.

Vista laterale dell'uomo Hacker seduto al monitor del computer. nella stanza buia .

Colpo pieno di giovani hacker che parlano davanti alla mappa del mondo digitale e poi si siedono davanti ai loro computer

Media ripresa di un giovane hacker maschio che ride poi fissando nella fotocamera

Movimento medio veloce colpo di giovani hacker maschi che lavorano alle loro scrivanie

Movimento medio veloce colpo di giovani hacker maschi che lavorano alle loro scrivanie

Maschio hacker alzare le mani dietro la testa mentre la polizia in uniforme con le pistole arrestarlo durante un attacco informatico in una stanza buia cupa con schermi

Un hacker adolescente con un cappello e occhiali di realtà aumentata che si trova a una scrivania in un rifugio criminale informatico vicino ai computer

Black Hat è un hacker che viola la sicurezza del computer per il proprio profitto personale o per malizia, tasto concetto di testo sulla tastiera

Immagine di un hacker su un computer

Un programmatore di computer o un hacker stampa un codice su una tastiera portatile

Il concetto di evoluzione del denaro-prima di tutto c'era un baratto, poi la gente ha iniziato a usare il denaro, ma in futuro ci sarà una criptovaluta. Baratto, Commercio di beni, acquisto di contanti, acquisto

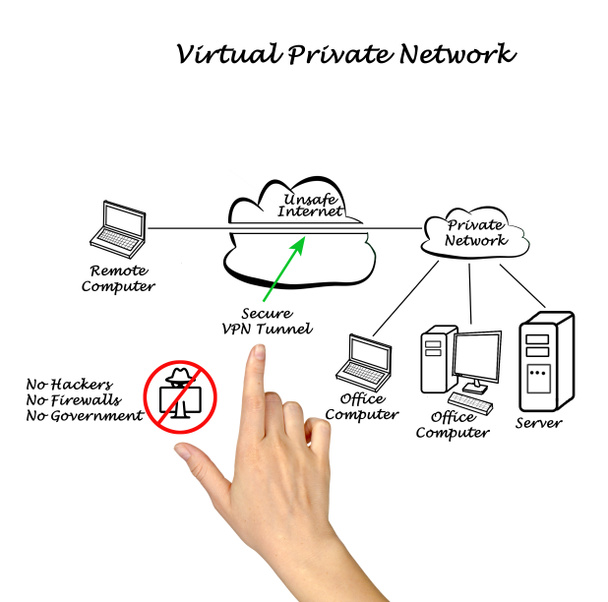

Come VPN protegge i tuoi dati

Tastiera per computer con lucchetto, Concetto, Entrare, Sicurezza web, Minacce Internet