Фильтры

Лицензионные стоковые фото и изображения Hacker phishing

Воспользуйтесь безграничным количеством фотографий с высоким разрешением Hacker phishing для коммерческих целей.

Хакер работает на ноутбуке в темноте

Незащищенное соединение http - концепция фишингового сайта

Профессиональный хакер с ноутбуком на темном фоне

Хакер при работе с графическим пользовательским интерфейсом

Программа-вымогатель атакует вредоносные программы по всему миру

Хакер-фишинг

Фишинг по электронной почте с цифровым фоном

Фишинг - крючок на клавиатуре компьютера - компьютерное преступление - кража данных - киберпреступление

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Закрытые данные хакера с ноутбука .

Силуэт хакера, смотрящего в монитор с двоичными кодами и словами

Студийный портрет человека в капюшоне, тень скрывает его лицо. Анонимность теневой экономики и уклонение от закона.

Высокий угол обзора молодых женщин-хакеров, разрабатывающих вредоносные программы под голубым светом

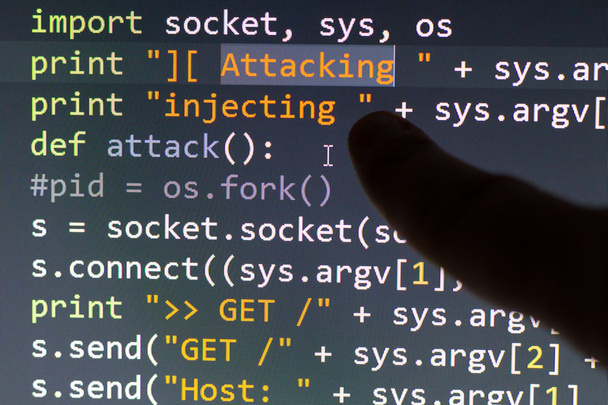

Концептуальный код кибератаки

Мужчина-гангстер крадет информацию из офиса

Хакер использует ноутбук с цифровым бизнес-интерфейсом в размытом интерьере офиса. Хакерская и онлайновая концепции. Двойное воздействие

Хакер в толстовке набирает код в программе с помощью ноутбука в темной студии

Хакер работает с ноутбуком в темной комнате с цифровым интерфейсом. Концепция интернет-преступлений. Изображение с эффектом сбоя .

Хакер-убийца в черной маске и капюшоне проникает в внутреннюю информационную систему безопасности с размытым фоном движения и карты мира, концепцией защиты и шпионажа конфиденциальной информации

Руки хакера в перчатках, работают над командами консоли. Интернет кибер-концепция. Зеленый тонинг .

Мужчина-гангстер крадет информацию из офиса

Женщина-хакер взломала брандмауэр безопасности в конце рабочего дня

Интернет концепция. Хакер работает над кодом на темном цифровом фоне с цифровым интерфейсом вокруг .

Фишинг-атака кредитных карт на чипе данных, фоне клавиатуры

Концепция конфиденциальности данных с хакером кражи личной информации

Программа-вымогатель атакует вредоносные программы по всему миру

Мужской силуэт с двоичным кодом на заднем плане

Интернет концепция. Хакер работает над кодом на темном цифровом фоне с цифровым интерфейсом вокруг .

Концепция компьютерной хакерской или кибератаки, 3d иллюстрация

Хакер крадет деньги из банка

Компьютерный хакер пытается получить доступ к информации конфиденциальности компаний и показывает доход от ограблений .

Концепция хакера и вредоносного ПО. Опасный хакер в капюшоне использует ноутбук с двоичным кодом.

Безликий с капюшоном анонимный хакер компьютерной сети с программированием цифрового кода в фоновом режиме, хакерская концепция компьютерной сети

Интернет концепция. Хакер работает над кодом на темном цифровом фоне с цифровым интерфейсом вокруг .

Концепция интернет-преступлений. Опасный хакер в толстовке и темный цифровой фон вокруг кражи данных .

Хакер над экраном с бинарным кодом и в области экрана с полями имени пользователя и запроса пароля

Молодой хакер в концепции защиты данных

Концепция интернет-преступлений. Хакер работает над кодом на темном цифровом фоне с цифровым интерфейсом вокруг .

Концепция интернет-преступлений. Опасный хакер в толстовке и темный цифровой фон вокруг кражи данных .

Компьютерный хакер или концепция кибератаки

Интернет концепция. Хакер работает над кодом на темном цифровом фоне с цифровым интерфейсом вокруг .

Молодой хакер в концепции защиты данных

Силуэт хакера на графическом интерфейсе пользователя

Мужчина-хакер взломал брандмауэр безопасности в конце рабочего дня

Человек-робот с плохими намерениями перед компьютером

Хакер крадет деньги из банка

Компьютерный хакер - вор-мужчина крадет данные с ноутбука

Хакер в черном капюшоне и маске с компьютером ноутбук и опасный темный взгляд хакерской системы, имеющих доступ к информации данных и конфиденциальности в бизнес-цифровой киберпреступности или киберпреступности концепции

Руки хакера с двоичными кодами на мониторе

Молодой хакер в концепции защиты данных

Безликий компьютерный хакер