Фільтри

Ліцензовані стокові фотографії та зображення з Cybersicherheit

Скористайтеся необмеженою кількістю зображень з високою роздільною здатністю з Cybersicherheit для комерційних цілей.

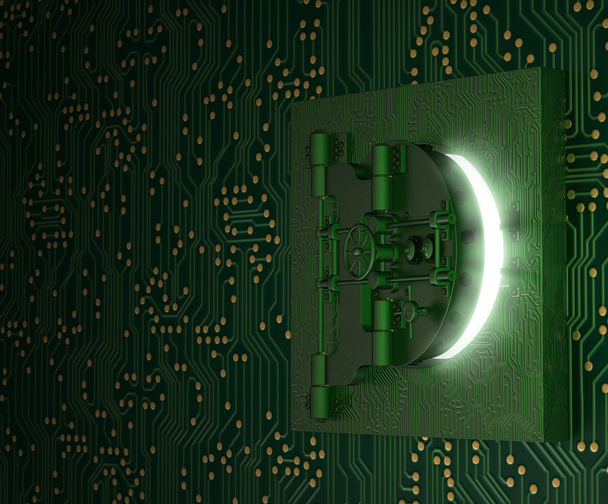

Online Data Security Concept Illustration with Padlock Icons, Cyber Background and Circuit Board Elements. Internet Security Technologies.

Концепція соціальних мереж, Інтернету та кібербезпеки

Spy Satellite Digital Bird Eye View - пошук підозрілого автомобіля в другій половині дня. Цифрова тема націлювання на шпигуна. Системи спостереження .

Силует хакера, який дивиться в монітор з двійковими кодами і словами

Концепція конфіденційності бізнесменів, Інтернет-концепція глобального бізнесу .

Концепція бізнесу, технологій, Інтернету та мереж. Молодий бізнесмен, який працює на ноутбуці в офісі, виберіть піктограму Порушення даних на віртуальному дисплеї .

Графічний замок для веб даних інформаційної безпеки системи додатків

Чоловіче обличчя змішане з двійковими цифрами коду. Концепція хакера, кодування, програмування, захист даних тощо .

Чоловік торкається концепції кібербезпеки на сенсорному екрані пальцями

Кібер Інтернет та мережі концепції безпеки. Бізнесмен вручну, що працюють з Vr екран значок замка на фоні комп'ютер мобільний телефон і ноутбук

Схема плати з банківськими склепінчастими дверима на ній трохи зачиняється

Захист даних, кібер безпеки, інформаційної безпеки та шифрування. Інтернет технології та бізнес концепції. Віртуальний екран з іконками замок.

Концепція кібербезпеки та захисту цифрових даних. Графічний інтерфейс піктограм, що показує захищену технологію брандмауера для захисту онлайн-даних від хакерів, вірусів та конфіденційної інформації .

Кібер концепції безпеки, друкованій платі з закритою замок

Піктограма щита в Захищенній глобальній мережі, кібернетичній безпеці та захисті персональних цифрових даних. Земля елемента, що є НАСА

Концепція мережі: піксельна піктограма Cloud Whis Padlock на цифровому фоні, 3d візуалізація

3D візуалізація штучного інтелекту ШІ-дослідження розвитку роботів і кіборгів для майбутніх людей, що живуть. Цифровий аналіз даних та розробка технологій машинного навчання для комп'ютерного мозку .

Шаг борода і вуса чоловік з окулярами вивчають проблеми кібербезпеки

Графічний замок для веб даних інформаційної безпеки системи додатків

Телефонна голограма, кібербезпека або нічна жінка з цифровою безпекою банкінгу, захист паролів або біометричний шлюз. Смартфонна кібербезпека, шифрування мобільних даних або африканська дівчинка з щитом..

Картка кібербезпеки ручної роботи з паперових символів на синьому фоні. 3D рендеринг. бізнес концепції .

Інтернет, бізнес, технології та мережева концепція. Cyber security data protection business technique.

Чоловік торкається концепції безпеки даних на сенсорному екрані пальцем

Концепція кібербезпеки та цифрового захисту даних. Графічний інтерфейс, що показує безпечну технологію брандмауера для захисту доступу до онлайн-даних від хакерів, вірусів та небезпечної інформації для конфіденційності .

Концепція кібербезпеки. Стіна слів про технології безпеки.

Кібербезпека та захист даних на цифровій платформі. Графічний інтерфейс, що показує безпечну технологію брандмауера для захисту онлайн-даних від хакерів, вірусів та небезпечної інформації .

Подвійна експозиція чоловічого програміста на робочому місці та комп'ютерний код

Концепція захисту від вірусів та брандмауерів

Людина працює на клавіатурі комп'ютера ноутбука з графічним інтерфейсом користувача Голограма графічного інтерфейсу, що показує концепції технології великих даних, цифрове мережеве з'єднання та алгоритм комп'ютерного програмування .

Інтернет речей концепція IOT. Бізнесмен пропонує продукти та рішення IOT. Молодий бізнесмен вибирає абстрактний чіп з текстом IoT на віртуальному дисплеї .

3D візуалізація штучного інтелекту ШІ-дослідження розвитку роботів і кіборгів для майбутніх людей, що живуть. Цифровий аналіз даних та розробка технологій машинного навчання для комп'ютерного мозку .

Хакер в концепції цифрової безпеки

Кібер абстрактні концепції безпеки. 3D контур значок замка на цифровий фону. Комп'ютерної безпеки символ 3d ілюстрація.

Хакер, що працює з комп'ютером у темній кімнаті з цифровим інтерфейсом. Концепція інтернет-злочинності. Зображення з ефектом глюка .

Хакер введення на ноутбук з двійковим кодом у фоновому режимі

Графічний замок для веб даних інформаційної безпеки системи додатків

Графічний замок для веб даних інформаційної безпеки системи додатків

Хакер в концепції безпеки даних. Хакер за допомогою ноутбука. Злом Інтернету. Кібер-атака.

Біометрична перевірка. Розпізнавання обличчя з декількома точками

Графічний замок для веб даних інформаційної безпеки системи додатків

Графічний замок для веб даних інформаційної безпеки системи додатків

Графічний замок для веб даних інформаційної безпеки системи додатків

Біометрична віртуальна лазерна технологія, абстрактна концепція цифрового ока

Padlock на цифровому фоні концепція конфіденційності

Іконка блокування ключа безпеки цифровий дисплей на карті світу і форма шестикутника на темно-синьому фоні, концепція бізнес-технологій цінних паперів

Бізнесмен торкається піктограми віртуального блокування через мережеве з'єднання, захист даних кібербезпеки бізнес-технології Концепція конфіденційності

Хакер в концепції безпеки даних. Хакер за допомогою ноутбука. Злом Інтернету. Кібер-атака.

Концепція кібербезпеки на віртуальному екрані .

Концепція безпеки Інтернету

Бізнесмен, який працює на ноутбуці та шукає концепцію інвестиційного інтерфейсу. Менеджер рахунків, який працює над новим інвестиційним проектом в офісі. Використовуючи піктограми графіки, світові фондові біржі інтерфейс HUD .