Filtri

Foto e immagini stock royalty-free di サイバー犯罪

Scopri un numero illimitato di immagini ad alta risoluzione di サイバー犯罪 ed elementi visivi stock per uso commerciale.

Molti hacker nella troll farm. Concetto di sicurezza e criminalità informatica.

Mano che punta al simbolo rosso della serratura di sicurezza sul circuito del computer

Uomo digitando sulla tastiera del computer portatile di notte on-line concetto di cyber crimine hacker

Cybercrime parola nube su sfondo nero

Attacco alle chiavi della vecchia macchina da scrivere su sfondo blu .

Hacker con hoddy blu digitando su un laoptop di fronte a una scheda elettorale e grafici concetto di manipolazione elettorale

Hacker in una felpa verde in piedi di fronte a uno sfondo server colorato con flussi binari concetto di sicurezza informatica

Chiave rotta con portachiavi in cui è scritta la parola password, concetto di difetto di sicurezza o vulnerabilità del software .

Hacker di computer sconosciuto con cappuccio che commette crimini informatici con dati di sfondo e mappa del mondo in illuminazione drammatica con spazio per la copia .

Cyber hacker irrompe nei database per ottenere informazioni utilizzando un computer. Concetto di criminalità informatica e sicurezza dei dati.

Inspiration showing sign Cyber Warfare, Conceptual photo Virtual War Hackers System Attacks Digital Thief Stalker Writing Online Research Text Analysis, Transcribing Recorded Voice Email

Rappresentazione del concetto di furto di dati, hard disk aperto e mano guantata, furto di informazioni

Scrittura concettuale a mano che mostra la violazione dei dati. Business photo vetrina incidente di sicurezza in cui le informazioni sensibili protette copiato carta gialla note promemoria messaggi importanti da ricordare

Botnet truffa illegale rete frode 2d Illustrazione Mostra criminalità informatica Hacking e Spyware Rischio per la privacy

Scrittura a mano testo Vulnerabilità dei dati. Debolezza concettuale foto di un dato che può essere sfruttato da un attaccante Imprenditore Portando una valigetta è in Espressione Pensiva mentre Arrampicata

Ritratto di hacker in maschera bianca e felpa con cappuccio. Viso oscuro e oscuro. Ladro di dati, frode su Internet, darknet e concetto di sicurezza informatica .

Codice binario segnale di avvertimento

Cyber Crime Concept, giudici Gavel e tastiera è avvolto dalla catena sul tavolo di legno marrone grezzo

Molteplici adesivi votati con bandiera USA sulla scrivania dell'hacker informatico che illustrano potenziali frodi elettorali con voti illegali e necessità di riconteggio

3d grande mano cattura hacker attraverso un computer portatile, illustrazione con sfondo bianco isolato

Silhouette di un hacker isolato su nero con codici binari su sfondo

Hacker con bandiera canadese provincia - Quebec

Concetto di crimine informatico con bandiera - Messico

Cybercrime parola nube scritta su una lavagna

Allarme truffa sulla macchina da scrivere

Primo piano medio di un giovane hacker che utilizza un computer con più monitor

Porta smartphone con concetto di attacco hacker sullo schermo. Tutti i contenuti dello schermo sono progettati da me. Posa piatta

Mani che tengono il computer tablet digitale con concetto di attacco hacker sullo schermo. Isolato su bianco. Tutti i contenuti dello schermo sono progettati da me

Ritratto di giovane giocatore in cuffia seduto al tavolo davanti al computer e giocare ai giochi per computer

Primo piano del giovane giocatore in cuffia che gioca ai giochi per computer nella stanza buia

Hacker uomo in nero utilizzando computer portatile per attività criminali hacking password e informazioni private cracking password anche accedere ai dati del conto bancario nel concetto di criminalità informatica

Illustrazione raffigurante l'estrazione dei dati delle informazioni del computer

Giovane adolescente hacker ragazza in felpa con cappuccio in possesso di carta di credito violare password privata in possesso di carta di credito e bloccare la criminalità informatica e il concetto di criminalità informatica e Internet concetto di sicurezza delle informazioni

Giovane adolescente hacker ragazza in felpa con cappuccio in possesso di carta di credito violare password privata in possesso di carta di credito e bloccare la criminalità informatica e il concetto di criminalità informatica e Internet concetto di sicurezza delle informazioni

Serratura di sicurezza in metallo con password sulla tastiera del computer concetto di sicurezza nel computer

Cyber ladro, hacker 2d illustrazione

Manette che giacciono sulla tastiera del computer come simbolo del crimine informatico

Violazione della sicurezza - Concetto infografico. design astratto dello smartphone di telefonia mobile. Progettazione grafica sul tema della Cyber-Security Technology.isolated da wireframe a basso poli su sfondo bianco

Business, tecnologia, internet e concetto di rete. Giovane uomo d'affari che lavora sul suo computer portatile in ufficio, selezionare l'icona Violazione dei dati sul display virtuale.

Business, tecnologia, internet e concetto di rete. Giovane uomo d'affari che lavora sul suo computer portatile in ufficio, selezionare l'icona Prevenzione delle frodi sul display virtuale

Cyber Security e concetto di protezione dei dati digitali. Interfaccia grafica icona che mostra la tecnologia firewall sicura per la difesa dell'accesso ai dati online da hacker, virus e informazioni non sicure per la privacy.

Illustrazione 3D di più server dannosi in rosso attaccare un server in blu concetto di denial of service

Interfaccia utente grafica con messaggio Cyber Attack, concetto di attacco a Internet

Tecnologia, internet, business e marketing. Giovane donna d'affari che scrive parola: prevenzione delle frodi

Endpoint Security Safe System mostra protezione contro la minaccia virtuale di Internet - Illustrazione 2d

Ransom Ware Extortion Security Risk 3d Illustrazione Mostra ransomware utilizzato per attaccare i dati del computer e ricatto

Autorizzazione di sicurezza Cybersecurity Safety Pass 3d Illustrazione significa autorizzazione di accesso e permesso di rete virtuale

Rendering 3D codice astratto nello spazio virtuale. Il codice di computer è piegato nella forma di un nastro

Ladro 3d tenendo chiave usb, illustrazione con sfondo bianco isolato

Gli hacker attaccano il server al buio. Rete e server di attacco hacker, codec e virus .

Primo piano medio di un hacker diffusione di virus informatici con schermo verde monitor multipli

Uomo carder in maschera connettersi a darknet ricerca informazioni banca sistema pc crack dark web utilizza rubato carta di credito cloud acquistare servizi illegali

Matrice turchese sfondo digitale, concetto di cyberspazio

Messaggio di sicurezza informatica con simbolo scudo sullo schermo futuristico del computer con effetto glitch. Sicurezza del sistema, protezione della privacy, digitale e identità concetto sicuro 3d illustrazione .

Ritratto di hacker con cappuccio. Viso oscuro e oscuro. Ladro di dati, frode su Internet, darknet e concetto di sicurezza informatica .

Business, tecnologia, internet e concetto di rete. Giovane uomo d'affari che lavora sul suo computer portatile in ufficio, selezionare l'icona Violazione dei dati sul display virtuale.

Scrivere testi scritti a mano Prevenzione delle frodi. Foto concettuale per proteggere l'impresa e i suoi processi contro la bufala

Rapporto Malware 2020 scritto sulla chiave blu della tastiera metallica. Tasto pressione dito.

Indietro vista pericolosa e ricercato cyber criminale ricerca sul database del governo .

Business, tecnologia, internet e concetto di rete. Giovane uomo d'affari che lavora sul suo computer portatile in ufficio, selezionare l'icona Violazione dei dati sul display virtuale.

Tecnologia di sicurezza informatica e protezione dei dati online nella percezione innovativa. Concetto di tecnologia per la sicurezza dell'archiviazione dei dati utilizzata dal server di rete aziendale globale per proteggere le informazioni informatiche .

Tecnologia di sicurezza informatica e protezione dei dati online in una percezione innovativa. Concetto di tecnologia per la sicurezza dell'archiviazione dei dati utilizzata dal server di rete aziendale globale per proteggere le informazioni informatiche

Tecnologia di crittografia della sicurezza informatica per proteggere la privacy dei dati concettuale. Rendering 3D computer grafico .

Esperti criminali informatici ottengono l'accesso illegale alla rete di computer nel data center

Molti hacker russi nella Troll Farm. Concetto di cibercriminalità e sicurezza. Russia bandiera sullo sfondo.

Anonimo internet hacker maschile con numeri e codici illustrazione sfondo

Programmatore hacker anonimo utilizza un computer portatile per hackerare il sistema al buio. Creazione e infezione di virus dannosi. Il concetto di criminalità informatica e database di hacking

Cyber Security e concetto di protezione dei dati digitali. Interfaccia grafica icona che mostra la tecnologia firewall sicura per la difesa dell'accesso ai dati online da hacker, virus e informazioni non sicure per la privacy.

Cyber Security e concetto di protezione dei dati digitali. Interfaccia grafica icona che mostra la tecnologia firewall sicura per la difesa dell'accesso ai dati online da hacker, virus e informazioni non sicure per la privacy.

Giudice Gavel, tastiera portatile e manette isolate su sfondo grigio. Copia lo spazio per il testo. Truffa online, frode, arresto e concetto criminale.

Segno di testo che mostra Attenzione agli utenti falsi. Foto concettuale Essere consapevoli della sicurezza e del pericolo nelle comunicazioni online Mobile Messenger Screen con teste di chat e bolle vocali a colori vuote

Ragazza adolescente che soffre di cyber bullismo su internet spaventato e depresso cyberbullismo. Immagine di una ragazza disperata umiliata su internet da un compagno di classe. Giovane ragazza adolescente piangendo di fronte

Ritratto di una ragazza triste infelice vulnerabile utilizzando il telefono cellulare spaventato e disperato che soffre di abuso online cyberbullismo perseguitato e molestato nel concetto di cyber bullismo adolescente .

Online Stalker Evil Faceless Bully 2d Illustrazione Mostra Cyberattacco o Cyberbullismo da uno sconosciuto spia sospetto

Soluzioni di sicurezza informatica minaccia risolta 3d Rendering mostra il successo e la guida contro i rischi di Internet come la criminalità informatica

Sicurezza informatica e protezione dei dati di alterazione sulla piattaforma digitale. Interfaccia grafica che mostra la tecnologia firewall sicura per la difesa dell'accesso ai dati online da hacker, virus e informazioni non sicure .

Ladro di sesso maschile godendo di successo crimine informatico di notte, irrompendo nel server di sicurezza per rubare informazioni. Giovane spia pianificazione spionaggio e hacktivismo, applaudendo e battendo le mani.

Crimine informatico, infiltrazione e furto di dati. Violazione della sicurezza della rete. Computer compromesso connesso a una rete. Concetto di rendering digitale 3D .

Hacker anonimo in una felpa nera con cappuccio con laptop di fronte a uno sfondo di codice con flussi binari e termini di sicurezza informatica concetto

Tecnologia di sicurezza informatica Hightech Security Guard 3d Rendering mostra scudo contro i rischi di dati criminali e attacchi informatici intelligenti

Giovane attraente teen donna che indossa cappuccio su un sistema informatico portatile di hacking scuro e pericoloso su sfondo nero nel crimine informatico o nel crimine informatico e concetto criminale di Internet

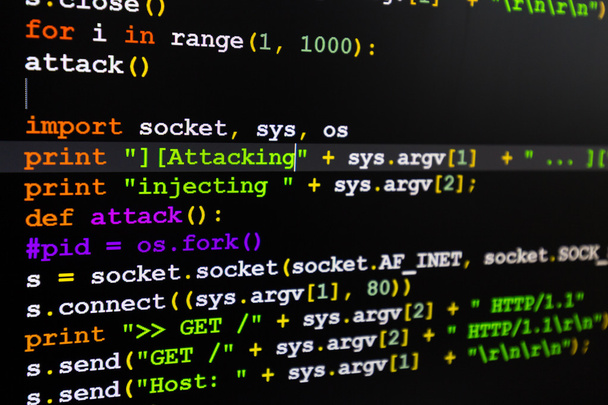

Concetto di attacco informatico. Internet tecnologia di hacking web. Portatile digitale in hacker mano uomo isolato su nero. Termini di sicurezza informatica banner

Cyber crimine il vostro sistema è stato violato

Word cloud illustrazione che si occupa di criminalità informatica .

L'hacker anonimo e qualificato codifica i dati protetti dal codice binario in uno sfondo blu e rosso pixelato

AI robot utilizzando la sicurezza informatica per proteggere la privacy delle informazioni. Concetto futuristico di prevenzione della criminalità informatica attraverso l'intelligenza artificiale e il processo di apprendimento automatico. Illustrazione rendering 3D .

Primo piano di un giovane uomo caucasico che guarda una donna nuda nel suo computer.

Rendering 3D codice astratto nello spazio virtuale. Il codice di computer è piegato nella forma di un nastro

Hack Computer Key Mostrando Hacking 3d Illustrazione

Parola dell'hacker sul computer portatile che mostra l'hacking 3d Illustrazione

Scrittura di testi a mano Violazione dei dati. Concetto significato Rubato Cybercrime Informazioni Hacking Sicurezza Maligno Crack scritto Cartone Piece the Golden texture sfondo .

Scrittura concettuale a mano che mostra una violazione della sicurezza. Testo della foto aziendale Accesso non autorizzato alla rete dati Applicazioni Dispositivi scritti Cartone Pezzo lo sfondo in legno Marker Occhiali .

Parola scrittura testo Violazione della sicurezza. Business concept per l'accesso non autorizzato alle applicazioni di rete di dati Dispositivi scritti Notebook Book the plain background .

Scrivere un testo che mostri la prevenzione delle frodi. Business concept per Crime Protection scritto su taccuino su sfondo in legno in ufficio con laptop

Hacker nel cappuccio nero in una stanza con pareti di legno rende cibercriminalità

Hacker nel cappuccio nero in una stanza con pareti di legno rende cibercriminalità

Hacker nel cappuccio nero in una stanza con pareti di legno rende cibercriminalità

Hacker nel cappuccio nero in una stanza con pareti di legno rende cibercriminalità

"HACK "Tastiera rossa sul computer portatile per il concetto di Business e Tecnologia

Analisi del crimine informatico di Cyber Forensics 3d Rendering mostra la diagnosi del detective del Internet per l'identificazione della criminalità informatica in linea