Filtry

Zdjęcia i obrazy stockowe bez tantiem na temat サイバー犯罪

Odkryj nieograniczone obrazy w wysokiej rozdzielczości na temat サイバー犯罪 i grafiki stockowe do użytku komercyjnego.

Robot AI wykorzystujący cyberbezpieczeństwo do ochrony prywatności informacji. Futurystyczna koncepcja zapobiegania cyberprzestępczości poprzez sztuczną inteligencję i proces uczenia maszynowego. Ilustracja 3D renderowania .

Technologia bezpieczeństwa cybernetycznego i ochrona danych online w innowacyjnej percepcji. Koncepcja technologii bezpieczeństwa przechowywania danych wykorzystywanych przez globalny serwer sieci biznesowej do zabezpieczania informacji cybernetycznych .

Technologia bezpieczeństwa cybernetycznego i ochrona danych online w innowacyjnej percepcji. Koncepcja technologii bezpieczeństwa przechowywania danych wykorzystywanych przez globalny serwer sieci biznesowej do zabezpieczania informacji cybernetycznych .

Technologia bezpieczeństwa cybernetycznego i ochrona danych online w innowacyjnej percepcji. Koncepcja technologii bezpieczeństwa przechowywania danych wykorzystywanych przez globalny serwer sieci biznesowej do zabezpieczania informacji cybernetycznych .

Robot AI wykorzystujący cyberbezpieczeństwo do ochrony prywatności informacji. Futurystyczna koncepcja zapobiegania cyberprzestępczości poprzez sztuczną inteligencję i proces uczenia maszynowego. Ilustracja 3D renderowania .

Technologia bezpieczeństwa cybernetycznego i ochrona danych online w innowacyjnej percepcji. Koncepcja technologii bezpieczeństwa przechowywania danych wykorzystywanych przez globalny serwer sieci biznesowej do zabezpieczania informacji cybernetycznych .

Chińska koncepcja bezpieczeństwa cybernetycznego. Kłódka na klawiaturze komputera i flaga Chin. Widok z bliska

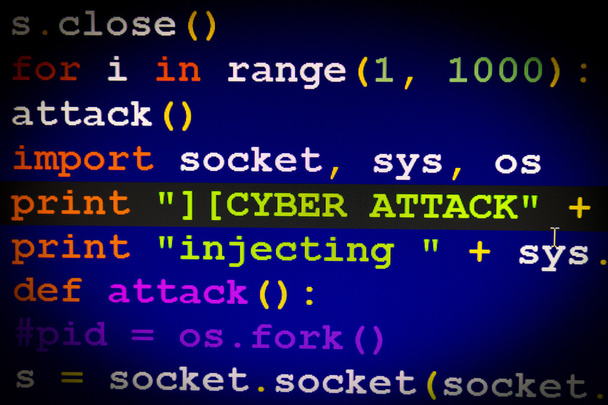

Minimalistyczna koncepcja samotnego programisty hakera otoczonego zielonymi kodami programowymi w ciemnej przestrzeni cybernetycznej, siedzącego przy stole z czterema monitorami wykonującymi atak hakerski

Tożsamość słowo z ścinki papieru na powierzchni tablicy

Blokada zablokowana na klawiaturze komputera laptop z kodem binarnym i hasłem tekst na ekranie w niebezpieczeństwie zagrożony system, cyberprzestępczości i ataku hakerów koncepcji

Uszkodzony Unlock Blokada bezpieczeństwa na obwodzie komputera-koncepcja naruszenia bezpieczeństwa komputera

Mężczyzna haker korzystający z wiedzy informatyki w celu uzyskania dostępu do ważnych danych nielegalnie, włamanie do systemu sieciowego lub serwera. Złodziej zajmujący się kryptokradzieżą i szpiegostwem z wirusem.

Hakerzy włamują się do systemu i używają oprogramowania szpiegującego na komputerze podczas picia kawy. Dwóch przestępców atakujących stronę internetową i programujących złośliwe oprogramowanie internetowe w nocy

Alarm przed wirusami na ekranie komputera wykryto modish cyberzagrożenia, haker, wirus komputerowy i złośliwe oprogramowanie

Bezpieczeństwo cybernetyczne i ochrona danych na platformie cyfrowej. Interfejs graficzny pokazujący bezpieczną technologię zapory sieciowej do ochrony dostępu do danych online przed hakerami, wirusami i niezabezpieczonymi informacjami .

AI robot huminoid uses cloud computing technology to store data on online server . Futuristic concept of cloud information storage analyzed by machine learning process . 3D rendering .

Dangerous impostor with masked identity hacking server, acting mysterious and trying to break into computer system. Hacker wearing mask and hood to steal online database information.

Bezpieczeństwo cybernetyczne i ochrona danych na platformie cyfrowej. Interfejs graficzny pokazujący bezpieczną technologię zapory sieciowej do ochrony dostępu do danych online przed hakerami, wirusami i niezabezpieczonymi informacjami .

Aktualizacja czcionek z procesem aktualizacji w tle podczas konfigurowania komputera

Żółta policyjna taśma z miejsca zbrodni na zainscenizowanym miejscu zbrodni.

Zamaskowany haker w kapturze, by ukryć swoją tożsamość. Internetowy przestępca.

Niebieska matryca w tle cyfrowym. Abstrakcyjna koncepcja cyberprzestrzeni. Postacie opadają. Macierz ze strumienia symboli. Projektowanie wirtualnej rzeczywistości. Skomplikowane dane algorytmu hacking. Iskry cyfrowe cyjan.

Biznes, technologia, internet i koncepcja tworzenia sieci. Młody biznesmen pracujący nad laptopem w biurze, wybierz ikonę Naruszenie danych na wirtualnym wyświetlaczu.

Anonimowe haker, nad streszczenie tło cyfrowy. Zasłonięte ciemny twarz w maskę i kaptur. Złodziej danych, internet ataku, oszustwa darknet, groźnymi wirusami i koncepcji bezpieczeństwa cybernetycznego.

Cyberbezpieczeństwo i koncepcja ochrony danych cyfrowych. Ikonowy interfejs graficzny pokazujący bezpieczną technologię zapory sieciowej do ochrony dostępu do danych online przed hakerami, wirusami i niezabezpieczonymi informacjami dla prywatności.

Fraude woord wolk op witte achtergrond

Ręka trzyma inteligentny telefon z koncepcją atak hakerów na ekranie. Cała zawartość ekranu jest zaprojektowany przeze mnie

Anonimowy Hacker bez twarzy wpisując kod próbuje włamać się do systemu i ukraść dostęp do ekranów tła w świetle Neon. Koncepcja cyberbezpieczeństwa

Uwaga ze słowem hasło na klawiaturze komputera

Aresztowano haker rękami za w kajdankach na klawiaturze laptopa i cyfrowy kod wokół. Cyber pojęcie przestępczości. Matt tonowanie.

Nastolatek dziewczyna cierpienia internet cyber bullying cyberprzemoc strachu i depresji. Obraz z rozpaczy humilated dziewczyna na internet przez kolegę. Młode nastoletnie płacze z przodu

Pisanie na klawiaturze komputera przenośnego w nocy online cyber crime haker koncepcja człowieka

Niebieska matryca w tle cyfrowym. Zniekształcona koncepcja cyberprzestrzeni. Postacie opadają. Macierz ze strumienia symboli. Projektowanie wirtualnej rzeczywistości. Skomplikowane dane algorytmu hacking. Iskry cyfrowe cyjan.

Niebieska zielona matryca tło cyfrowe. Zniekształcona koncepcja cyberprzestrzeni. Zielone znaki opadają w tunelu czaso- Zhakowana macierz. Projektowanie wirtualnej rzeczywistości. Skomplikowane dane algorytmu hacking. Iskry cyfrowe cyjan.

Niebieska matryca w tle cyfrowym. Zniekształcona koncepcja cyberprzestrzeni. Postacie opadają w wormhole. Zhakowana macierz. Projektowanie wirtualnej rzeczywistości. Skomplikowane dane algorytmu hacking. Iskry cyfrowe cyjan.

Anonimowe haker, nad streszczenie tło cyfrowy. Zasłonięte ciemny twarz w maskę i kaptur. Złodziej danych, internet ataku, oszustwa darknet, groźnymi wirusami i koncepcji bezpieczeństwa cybernetycznego.

Haker Nastolatka programista używa laptopa do hack system. Kradzież danych osobowych. Tworzenie i infekcji złośliwego wirusa. Pojęcie cyberprzestępczości i hacking urządzeń elektronicznych

Koncepcja bezpieczeństwa cybernetycznego: Tarcza na tle danych cyfrowych. Ilustruje cyber danych zabezpieczeń lub informacji prywatności pomysł. Niebieski Abstrakcja hi-speed internet technologia. Koncepcja ochrony. ilustracja

Atak złośliwego Cyber Hack cyberattack 2d ilustracji pokazano Internet Spyware Hacker ostrzeżenie przed wirtualny Virus

Okup Ware wymuszenia zabezpieczeń ryzyka renderowania 3d pokazuje Ransomware wykorzystywane do ataku komputera danych i szantaż

Zagrożenie Cyber Security Solutions rozwiązać 2d ilustracji przedstawiono wskazówki przed zagrożeniami Internetu jak cyberprzestępczość i sukces

Człowiek bez twarzy w Bluza z kapturem posiada tablet w jego ręce na białym tle. Koncepcja hacking danych użytkownika. Posiekany blokady, karta kredytowa, Chmura, e-mail, hasła, pliki osobiste.

Człowiek bez twarzy w Bluza z kapturem posiada tablet w jego ręce na ciemnym tle. Koncepcja hacking danych użytkownika. Posiekany blokady, karta kredytowa, Chmura, e-mail, hasła, pliki osobiste

Endpoint Security bezpieczny System pokazuje zabezpieczenie przed Internet wirtualne zagrożenie - ilustracja 2d

Niebieska matryca w tle cyfrowym. Abstrakcyjna koncepcja cyberprzestrzeni. Postacie opadają. Macierz ze strumienia symboli. Projektowanie wirtualnej rzeczywistości. Skomplikowane dane algorytmu hacking. Iskry cyfrowe cyjan.

Azjatycki człowiek siedzi w ciemności z świecące symbole skryptów i system hacking

Haker w masce i z kapturem nad streszczenie tło binarnym. Zasłoniętą twarz ciemny. Koncepcja bezpieczeństwa danych złodziej, oszustwa internetowe, darknet i cyber.

Cyberbezpieczeństwo i koncepcja ochrony danych cyfrowych. Ikonowy interfejs graficzny pokazujący bezpieczną technologię zapory sieciowej do ochrony dostępu do danych online przed hakerami, wirusami i niezabezpieczonymi informacjami dla prywatności.

Medium zbliżenie agresywnego hakera nagrywającego wiadomość wideo z wprowadzeniem swoich kolegów

Średni strzał hakerów za pomocą gogli VR i rękawic hacked dostępu do marthian Rover

Zamaskowany haker wpisujący komputer do zorganizowania masowego ataku z naruszeniem danych na całym świecie. Pojęcie cyberprzestępczości.

Średni strzał programisty kodowania na jego komputerze w nocy

Data Breach concept, Person hand typing keyboard on office desk with data breach icon on virtual screen, Cyber security data protection business technology privacy.

Portret haker w Bluza z kapturem. Zasłoniętą twarz ciemny. Koncepcja bezpieczeństwa danych złodziej, oszustwa internetowe, darknet i cyber.

Technologia, zakupy online, wiek i koncepcja ludzi. szczęśliwa seniorka z tabletem i kartą kredytową lub bankową w domu.

Koncepcja alarmu. Nowoczesny smartfon z tobą zostały zhakowane powiadomienia na ekranie w ręce mężczyzn, zbliżenie

Koncepcja ataku wirusa. Panel sterowania z czerwonym światłem i ostrzeżeniem. Koncepcyjny symbol obrazu infekcji komputera.

Miejsce do pracy biura z klawiaturą, schowkiem i długopisem z tekstem SEKURYTETY FRAUD na białym drewnianym tle, koncepcja biznesowa

Tekst pokazujący inspirację Hackathon, Conceptual photo event, gdzie duża liczba osób angażuje się w programowanie

Text showing inspiration Hackathon, Business approach event where large number of people engage in programming

Klawiaturze komputera wirusem słowo

Mężczyzna haker w maski złodzieja używa telefonu, karty kredytowej i laptopa w niektórych oszukańczych systemu. Cyberzłodzieja ukradł dane osobowe i dane karty kredytowej. Hacker używa złośliwego oprogramowania do kradzieży pieniędzy użytkownika.

Średni strzał młodych hakerów świętuje sukces

Haker pracuje nad laptopem w ciemności

Dark-skinned hacker with credit card in hand and flag on background - Albania

Streszczenie ilustracji na sercu krwawienia

Biznesmen ręce w kajdankach w drewniane biurko z laptopa i komputera typu tablet i pióro pióro cyfrowe i inteligentny telefon Cyber-przestępczością koncepcja

Interfejs graficzny użytkownika z atak cybernetyczny wiadomość, koncepcja internet ataku

Laptop komputer uszkodzenia koncepcja - hack, trojan, wirus, cyberprzestępczości. duża rozdzielczość, na białym tle nad białym

Kajdanki na latop klawiatury, pojęcie przestępczości internetowej, hacking i cyber crimes

Hakerzy chciał wzornik druku na grunge biały mur

Cyber ataku zapobiegania bezpieczeństwa zapory 3d przedstawiono komputer naruszenie ochrony przed groźbami lub wirus

Zagrożenie Cyber Security Solutions rozwiązać 3d renderowania pokazuje sukces i wytycznych przed zagrożeniami Internetu jak cyberprzestępczość

Cyberbezpieczeństwo Concept Digital Cyber Security 2d Ilustracja pokazuje koncepcyjny symbol Internet Hack lub bezpiecznej prywatności danych

Phishing Scam tożsamość E-mail alertu renderowania 3d pokazuje złośliwego kradzież Id oraz konta bankowego przez informacje Phish

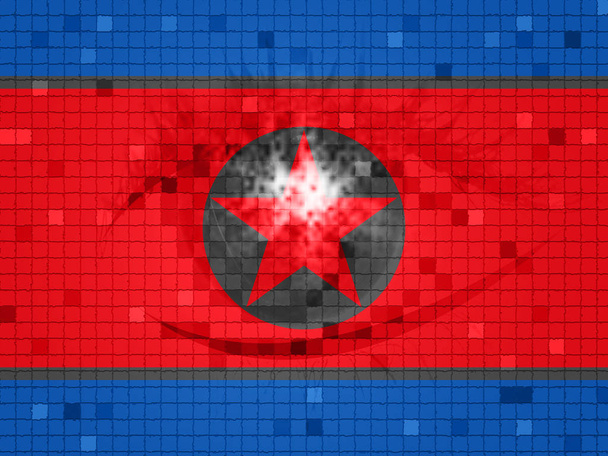

KRLD Cyber hakerzy z Korei Północnej 3d ilustracja. Pokazuje atakiem Korei i konfrontacji lub Online Phishing bezpieczeństwo Virus Vs Usa

Hakerzy z Korei Północnej ataku 3d ilustracja. Online karnego Spy cyberprzestępczości z KRLD przy Ransomware wirusa przeciwko danych technologii informatycznych

Word pisanie tekstu oszustwa motywacyjne zadzwonić. Koncepcja biznesowa dla karnego oszustwo finansowe lub osobiste zdobyć pomysły wiadomości wątpliwości znak równości pytajniki pytania inspirujące

Word pisanie tekstu zapobiegania Scam rozmowy motywacyjne. Koncepcja biznesowa dla konsumenta ochrony nieuczciwych transakcji jasny szary kolor ciemny cień fajny pomysł, że zawiadomienie zarządu klipu spinacza

Przestępcy Internet Hack lub naruszenia 2d ilustracja pokazuje oszustwa Online za pomocą złośliwego oprogramowania złośliwego lub kradzieży komputera wirtualnego

Dłoń pisząc tekst podpisu Wyświetlono zapobiegania oszustwom. Koncepcja biznesowa dla ochrony przestępczości napisane na karteczkę z kopia miejsce na drewno drewniane tła z okulary

Zagrożenie złośliwe Spyware aplikacji 2d ilustracja pokazuje ostrzeżenie zainfekowany komputer Scam Alert i wirusa lukę

Cyberprzestępczością zagrożeń bezpieczeństwa cybernetycznego ryzyka 3d renderowania pokazuje karnego dane naruszenie lukę i System ostrzegania

Phishing Scam tożsamość E-mail alertu renderowania 3d pokazuje złośliwego kradzież Id oraz konta bankowego przez informacje Phish

Haker Cyberattack złośliwego zainfekowany Spyware 3d renderowania pokazuje komputer naruszeniem sieci zainfekowanych

Hasło słabe Hacker zagrożenie włamania 3d pokazuje cyberprzestępczości przez użytkownika Luka i złamany komputer

Koncepcja bezpieczeństwa cybernetycznego cyfrowy Cyber Security renderowania 3d pokazuje pojęciowy Symbol poufności danych siekać albo bezpieczny Internet

Zagrożenie Cyber Security Solutions rozwiązać 2d ilustracji przedstawiono wskazówki przed zagrożeniami Internetu jak cyberprzestępczość i sukces

Cyberbezpieczeństwa Business Cyber Security Manager renderowania 3d pokazuje zarządzania sieci komputerowych i ochrony przed atakami

Wirus rootkit cyberprzestępcy Spyware 3d ilustracji pokazano karnego Hacking przestanie Spyware zagrożenie luki

Młody nastolatek dziewczyna haker w Bluza z kapturem, trzymając naruszenia hasło prywatnego gospodarstwa karta kredytowa w cyberprzestępczości i cyber pojęcie przestępczości i koncepcji bezpieczeństwa informacje internet karta kredytowa.

Etyczne Hacking danych Naruszenie śledzenia 2d Ilustracja pokazuje korporacyjnego śledzenia, aby zatrzymać technologię zagrożenia podatności i wykorzystuje

Cyber terroryzmu Online przestępstw terrorystycznych 3d ilustracji pokazano karnego ekstremistów w wirtualnej wojny za pomocą szpiegostwa i wymuszeń

Cyber terroryzmu Online przestępstw terrorystycznych 3d ilustracji pokazano karnego ekstremistów w wirtualnej wojny za pomocą szpiegostwa i wymuszeń

Utraty przepływu informacji wycieku danych 2d ilustracja pokazuje Dziurawy naruszeniem informacje o serwerze dla ochrony zasobów

Cybersecurity technologii Hightech ochroniarz 3d ilustracja pokazuje Tarcza przed atakami Cyber inteligentna i zagrożenia karnego danych

Cyberbezpieczeństwa Edukacja bezpieczeństwa seminarium nauczania 3d ilustracja pokazuje Online szkolenia Cyber umiejętności dla systemu ochrony

Klawiaturze komputera i kłódka jako symbol Internet Security

Hacked komputera ekran z klawiaturą ilustracja 3d

Hacking Wyświetlono wybory posiekany 3d ilustracja Lupa