Filtri

Foto e immagini stock royalty-free di Intrusione

Scopri un numero illimitato di immagini ad alta risoluzione di Intrusione ed elementi visivi stock per uso commerciale.

Sorveglianza doppie telecamere e luci anti ladro

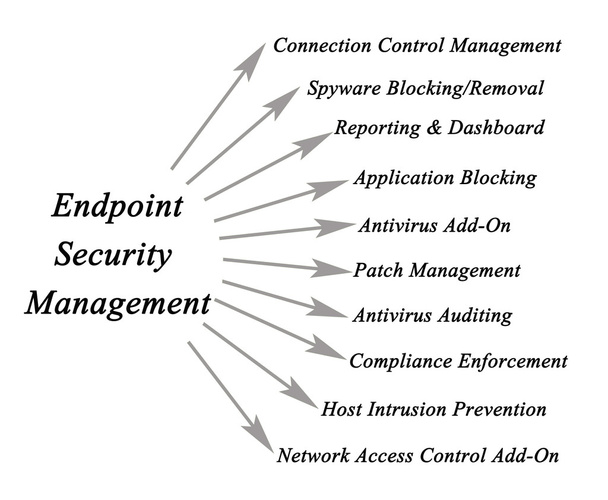

Schema di gestione della sicurezza degli endpoint

Museo Panorama Battaglia di Borodino. 1812. Bicentenario della Battaglia di Borodino .

In danakil etiopia africa la depressione vulcanica del dallolo

In danakil etiopia africa la depressione vulcanica del dallolo

Cyber Incident Data Attack Alert 3d Rendering Mostra le reti hackerate o la penetrazione della sicurezza informatica

Indicazione stradale per firewall

Distruggere il disco rigido del computer con un martello. Rimozione di dati importanti .

Cyber Attack Prevention Security Firewall 3d Rendering Mostra la protezione dalla violazione del computer da minacce o virus

Sicurezza informatica

Un sistema di allarme esterno montato su una parete con doppia segnaletica luminosa .

Schema di sicurezza

Ritratto di una bella ragazza caucasica dai capelli rossi che urla al telefono. Discussione calda, litigio con un fidanzato, chiamata spam, delusione, ragazza sconvolta, fastidioso spam telefonico, offerte commerciali

Primo piano del bloccaggio manuale della serratura di sicurezza del braccio oscillante in una stanza d'albergo

Cellulare moderno e una catena con chiavi. Il concetto di sicurezza dell'informazione. Social network, password dimenticata, pirateria .

Universo virus informatico - spazio informatico in pericolo - sfondo nero

The Pinnacles - Australia occidentale

Shilin Stone Forest - Kunming - Cina

Illustrazione raffigurante un cartello stradale con un'invasione del concetto di privacy. Sfondo cielo .

Direzione segnaletica stradale per firewall e problemi

Contesto del concetto di sicurezza informatica: password di input

Ladro alla finestra

Uomo d'affari che analizza un sistema informatico per attacchi di virus e hacker con obiettivo

Un rendering 3D di un pannello di accesso alla tastiera di sicurezza domestica con pulsanti e uno schermo illuminato vuoto montato su una parete

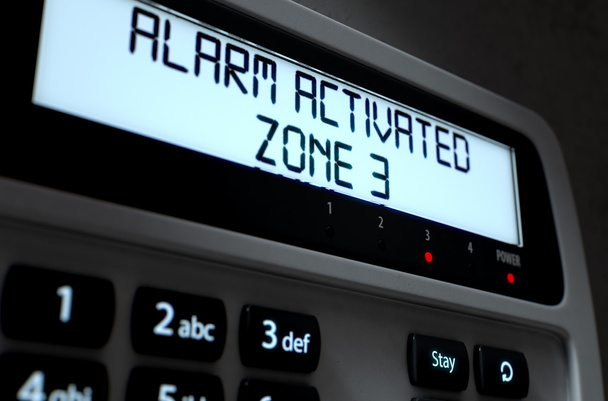

Un rendering 3D di un pannello di accesso alla tastiera di sicurezza domestica con pulsanti e uno schermo illuminato che mostra un'interruzione o una violazione della sicurezza

Intrusione di un ladro in una casa abitata

Incidente Citazione del testo dell'indagine sul blocco note, contesto concettuale

Donna con bambino ragazzo sulle mani si trova vicino al soldato ucraino sul posto di blocco contro sacchi di sabbia e sfondo cielo. Concetto di invasione militare russa in Ucraina. Guerra in Ucraina. Bambini e guerra.

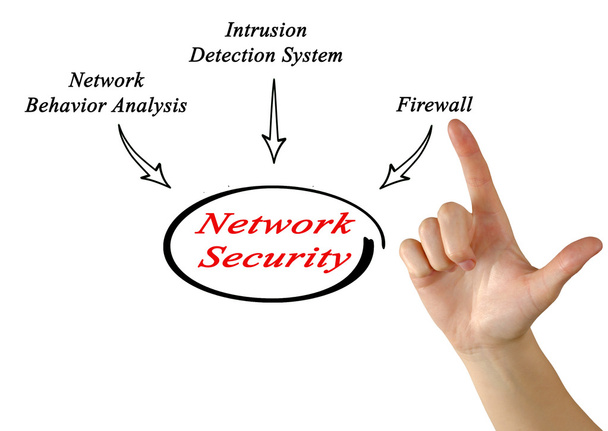

Diagramma del sistema di rilevamento delle intrusioni

Specializzato domputer scientist creazione di server hub firewall avanzati, sistemi di rilevamento delle intrusioni e aggiornamenti di sicurezza. Esperto di sicurezza informatica preciso per prevenire attacchi di hacking, malware e phishing

Scrittura di testi a mano Rilevamento intrusioni. Foto concettuale monitora una rete o sistemi per attività dannose

Illustrazione 3D di una rete astratta protetta contro le intrusioni. Concetto di conformità GDPR

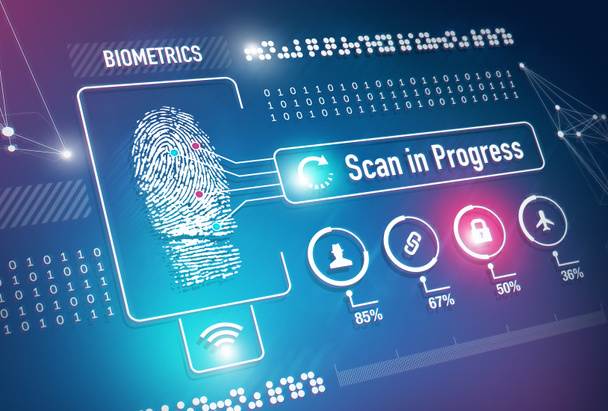

Sistema di sicurezza e concetto di tecnologia di scansione delle impronte digitali

Simbolo per l'importanza della sicurezza delle email

Sicurezza della rete

Giunzione colonnare sulla Devils Tower nel Wyoming

Un rendering 3D di un pannello di accesso alla tastiera di sicurezza domestica con pulsanti e uno schermo illuminato che mostra un'interruzione o una violazione della sicurezza

Una resa 3D di un moderno pannello di accesso alla tastiera di sicurezza domestica interattiva touch screen con tastiera numerica digitale illuminata e parole che leggono il sistema armato

Freccia che evita gli ostacoli sulla rotta. Illustrazione 3D

La freccia blu avanza per evitare ostacoli. Illustrazione 3D

In danakil etiopia africa la depressione vulcanica del dallolo

Cyber Attack Prevention Security Firewall 3d Illustrazione Mostra la protezione da violazioni del computer da minacce o virus

In danakil etiopia africa la depressione vulcanica del lago dallolo e solfuro acido come in Marte

In danakil etiopia africa la depressione vulcanica del lago dallolo e solfuro acido come in Marte

Hacker Cyberattack dannoso infetto Spyware 3d Rendering Mostra violazione del computer di rete infetta

Password debole intrusione hacker minaccia 3d Rendering Mostra Cybercrime attraverso nome utente vulnerabilità e computer compromessa

Cyber security, privacy delle informazioni e concetto di protezione dei dati su sfondo server room .

Foto di recinzione di filo spinato

In danakil etiopia africa la depressione vulcanica del dallolo

In danakil etiopia africa la depressione vulcanica del dallolo

In danakil etiopia africa la depressione vulcanica del lago dallolo e solfuro acido come in Marte

In danakil etiopia africa la depressione vulcanica del lago dallolo e solfuro acido come in Marte

In danakil etiopia africa la depressione vulcanica del lago dallolo e solfuro acido come in Marte

Accesso degli hacker alle informazioni personali con un computer in una stanza buia rendering 3D

Accesso degli hacker alle informazioni personali con un computer in una stanza buia rendering 3D

Interfaccia di sicurezza informatica, hud e Terra visti dallo spazio. Immagine 3d resa tonica doppia esposizione Elementi di questa immagine forniti dalla NASA

Macro minerale pietra Nepheline soleggiata pietra sfondo nero da vicino

Cyber security, privacy delle informazioni e concetto di protezione dei dati su sfondo server room

Cyber security, privacy delle informazioni e concetto di protezione dei dati su sfondo server room

Sicurezza dei dati del cellulare - blocco e telefono su bianco

Ladro che entra nella proprietà privata .

Illustrazione concettuale di un disco volante o UFO che sorvola la Terra e dirige il suo raggio. Intrusione extraterrestre o contatto extraterrestre .

Sicurezza mobile - Concetto di furto di dati gadget con blocco della password

Sicurezza mobile - Concetto di furto di dati gadget con blocco della password

The Pinnacles - Australia occidentale

The Pinnacles - Australia occidentale

Concetto di armadietto: affari di sicurezza e file

Concetto di armadietto: affari di sicurezza e file

Una resa 3D di un moderno pannello di accesso alla tastiera di sicurezza domestica interattiva touch screen con tastiera numerica digitale illuminata e parole che leggono il sistema armato

Scanner di vulnerabilità Scritto sulla chiave blu della tastiera metallica. Tasto pressione dito

Rilevamento intrusi Scritto su Tasto Rosso della Tastiera Metallica. Tasto pressione dito.

Nota di scrittura che mostra la conformità Gdpr. Concetto aziendale per la tutela e la privacy dell'Unione europea che mostra l'abbigliamento umano maschile formale tuta da lavoro tenere smartphone con mano

Testo calligrafico Gdpr Conformità. Tutela concettuale delle foto e privacy dell'Unione europea

Distruggere il disco rigido del computer con un martello. Rimozione di dati importanti .

Distruggere il disco rigido del computer con un martello. Rimozione di dati importanti .

Disco rigido del computer aperto su un tavolo preparato per essere riparato. Riparazione di componenti elettronici guasti .

Scrittura concettuale a mano che mostra la protezione dei dati personali. Concetto che significa proteggere e identificare un'informazione individuale per il sistema di sicurezza Square Billboard Standing with Frame Border Outdoor

Testo calligrafico Protezione dei dati personali. Foto concettuale protezione e identificazione di informazioni individuali per il sistema di sicurezza Megafono con icona Loudness e Blank Speech Bubble in Sticker

Scrittura concettuale a mano che mostra la Digital Forensics. Concetto che significa indagine del materiale trovato nei dispositivi digitali apparecchiature di scrittura e carta semplice nota posta sul tavolo

Tre dischi rigidi con piatto rotto su un tavolo. Distruggere le informazioni sensibili con il martello - cyber sicurezza.

Scrittura a mano concettuale che mostra Sistema di Sicurezza. Concetto che significa sistema progettato per rilevare intrusioni o ingressi non autorizzati

Muro realizzato con mattoni rossi e malta

Nota di scrittura che mostra Network Intrusion. Concetto aziendale per dispositivo o applicazione software che monitora una rete L'uomo tiene carta vuota con spazio di copia di fronte a sé Spazio

Testo calligrafico Gdpr Conformità. Tutela concettuale delle foto e della vita privata dell'Unione europea che mostra una donna d'affari seduta al tavolo con il cellulare in mano

Nota di scrittura che mostra Ridurre le intrusioni. Business concept per una strategia di riduzione e monitoraggio dei tassi di falsi allarmi

Scrivere testi a mano Incident Investigation. Foto concettuale Account e analisi di un incidente basato su prove Tablet a colori Smartphone con schermo vuoto palmare dal retro del gadget

Segno di testo che mostra Incidente investigativo. Business photo showcase Account e analisi di un incidente basato su prove Blank enorme discorso bolla puntando a schermo bianco del computer portatile in Workspace Idea

Scrivere testi a mano Incident Investigation. Foto concettuale Account e analisi di un incidente basato su prove 3D Square Blank Colorful Caution Road Sign with Black Border Mounted on Wood

Segno di testo che mostra Rilevamento intrusioni. Business photo text monitora una rete o sistemi per attività dannose Dispositivo smartphone all'interno di pantaloni tasca frontale con portafoglio e carta da lettere

Scrittura concettuale a mano che mostra la rilevazione di intrusione. Concetto significa monitora una rete o sistemi per attività dannose Carta normale attaccata a bastone e collocata nel terreno erboso

Nota di scrittura che mostra l'ingegneria della privacy. Il concetto di business per i sistemi ingegnerizzati offre livelli accettabili di privacy

Scrittura di testo a mano Ridurre le intrusioni. Foto concettuale una strategia per ridurre e monitorare i tassi di falsi allarmi

Nota di scrittura che mostra l'ingegneria della privacy. Concetto di business per i sistemi ingegnerizzati fornire livelli accettabili di privacy Due frecce una intrecciata ad altri Team Up o concorrenza

Segno di testo che mostra Network Forensics. Foto aziendali che mostrano il monitoraggio e l'analisi del traffico di rete di computer

Scrittura manuale concettuale che mostra la Network Forensics. Concetto che significa monitoraggio e analisi del traffico di rete di computer

Segno di testo che mostra la sicurezza fisica. Vetrina fotografica aziendale progettata per negare l'accesso non autorizzato alle strutture

Segno di testo che mostra la sicurezza fisica. Vetrina fotografica aziendale progettata per negare l'accesso non autorizzato alle strutture

Nota di scrittura che mostra l'ingegneria della privacy. Il concetto di business per i sistemi ingegnerizzati fornisce livelli accettabili di privacy.

Calligrafia testo Sicurezza informatica Gestione degli incidenti. Concetto significato Sicuro cyber tecnologia di analisi Tastiera chiave Intenzione di creare messaggio del computer premendo idea tastiera

Nota di scrittura che mostra Network Intrusion Detection System. Business photo showcase Sicurezza sistemi multimediali Geometric Design Zigzag Spazio vuoto per poster Pubblicità