Filtry

Zdjęcia i obrazy stockowe bez tantiem na temat Passcode

Odkryj nieograniczone obrazy w wysokiej rozdzielczości na temat Passcode i grafiki stockowe do użytku komercyjnego.

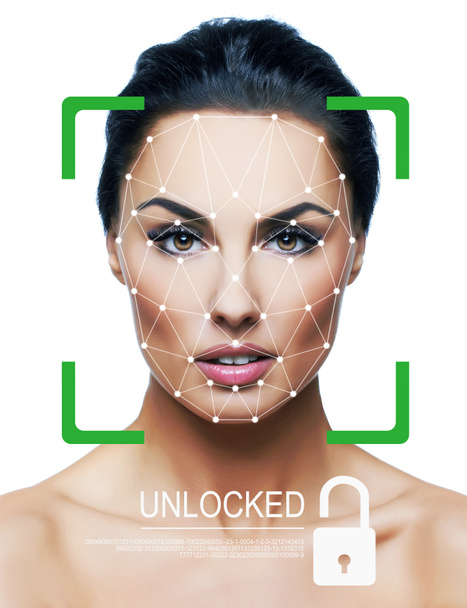

Weryfikacja biometryczna. Młoda kobieta. Koncepcja technologii rozpoznawania twarzy na siatce wielokątnej. To bezpieczeństwo i ochrona.

Bankowość internetowa

Mens is snelle responscode met blauwe smart watch scannen

Bezpośrednio z przodu widok linii papilarnych, skanowanie na ekran smartphone z naklejki cloud słowo o mobilnych zabezpieczeń.

Directly front view of white smartphone with nfc smart pay application on the screen isolated on white background. The concept of purchase of headphones by fingerprint scanning.

Zresetować hasło, aby przerobić zabezpieczeń komputera. Nowy kod do zabezpieczania komputera - ilustracja 3d

Lock and phone on the table

Kobiece palce dotykając smartphone z zablokowanego urządzenia wymagające kodu dostępu

Bankowość internetowa

Cyfrowy inteligentny system zabezpieczeń zamka drzwiowego z hasłem, zbliżenie na numery na ekranie Kod Klamka blokady drzwi.

Ręka kobiety wpisująca osobisty numer identyfikacyjny na ATM.

Cloud hostingu koncepcja bezpieczeństwa. Chmura ikona kłódki na tle cyfrowy.

Azjatka skanuje twarz za pomocą smartfona za pomocą systemu rozpoznawania twarzy. Odizolowane na tle.

Kobiece palce dotykając smartphone z zablokowanego urządzenia wymagające kodu dostępu

Word pisanie tekstu prywatności. Koncepcja biznesowa na prawo do zachowania osobiste i informacje w tajemnicy pisemnej biały lepki, Uwaga w papierowe kulki zwykły niebieskie tło.

Zbliżenie palca Wstawianie hasło na bankomat. Ręcznie, wprowadzając numer kodu lub kod pin na przycisk na klawiaturze komputera banku.

Tekst pisma cyfrowego tożsamości. Pojęcie oznaczające informacje o podmiocie używanym przez komputer do reprezentowania agenta.

Word pisanie tekstu prywatności. Koncepcja biznesowa dla prawa do demonstratingal sprawy i informacje w tajemnicy.

Word pisanie tekstu bezpieczeństwo komputera i danych. Koncepcja biznesowa Online oprogramowanie bezpieczeństwa hasło ochrony pustych arkuszy papieru Bond schowku z kliknij miejsce tekst długopis

Para rąk w rękawicach grzywka klawiaturę komputerową w frustracji.

Zakażonych, to informacje technologia pojęciowy słowo cloud dla dla tapeta, tekstury i tła

Baner, It, technologii informacje koncepcyjne słowo cloud dla tapeta, tekstury i tła

Publicznych, to, technologie informacyjne konceptualna słowo cloud dla tapeta, tekstury i tła

Kod dostępu, It, technologii informacje koncepcyjne słowo cloud dla tapeta, tekstury i tła

Zaliczki, It, technologii informacje koncepcyjne słowo cloud dla tapeta, tekstury i tła

Makieta obrazu kobieta dłoni trzymając komórkę smartfonów na białym tle biały ekran dla atrapa design i innych aplikacji Wyświetl tło. Projekt graficzny montage

Znak tekstowy pokazujący prywatność. Biznes zdjęcie tekst Prawo zachować demonstracyjne sprawy i informacje jako tajne Notatniki myszy budzik kalkulator arkusz marker kolorowe tło

Cyberbezpieczeństwo. Komputer bezpieczeństwa Ochrona danych Internet z zamkiem, klucz na mikroprocesorze. Atak hakerów i naruszenie danych, koncepcja wycieku informacji

Konceptualny ręczny zapis pokazujący Cloud Security. Pojęcie oznaczające narzucenie bezpiecznego systemu istniejących danych w Internecie

Znak tekstowy pokazujący dostęp do konta. Biznes zdjęcie tekst pełny przywilej dla właścicieli do zarządzania ich danych indywidualnych

Notatka pisemnie pokazująca ochronę danych. Koncepcja biznesowa dotycząca ochrony informacji przed ewentualnym naruszeniem ochrony danych Zwykły papier przymocowany do kija i umieszczony na trawiastym gruncie

Znak tekstowy pokazujący dostęp do konta. Biznesowe zdjęcie pokazujące pełny przywilej dla właścicieli do zarządzania ich indywidualne dane Pamiętnik stos kolorowe pogniecione papier szpilka przypomnienie niebieski tło

Konceptualny ręczny zapis pokazujący ochronę danych. Koncepcja oznaczająca zabezpieczenie informacji przed ewentualnym naruszeniem danych Wisiorek stołowy Regulowany za pomocą promienia świetlnego dla tekstu

Znak tekstowy pokazujący tożsamość cyfrową. Biznes zdjęcie tekst informacje na temat podmiotu używanego przez komputer do reprezentowania agenta

Mężczyzna korzystający z laptopa i trzymający smartfona

Notatka opisująca bezpieczeństwo danych. Koncepcja biznesowa dotycząca obaw chroniących dane przed utratą przez zapewnienie bezpiecznego przechowywania

Piszę notatkę o ochronie prywatności. Koncepcja biznesowa prawa do zachowania w tajemnicy kwestii demonstracyjnych i informacji

Znak tekstowy pokazujący identyfikację. Biznesowe zdjęcie pokazujące tożsamość osoby s jest tożsamością w formie oficjalnych dokumentów Siatki i różne konfiguracje ikon najnowszej koncepcji technologii cyfrowej

Znak tekstowy pokazujący Mobile Security. Biznesowe zdjęcia pokazujące wysiłki na rzecz zabezpieczenia danych na urządzeniach mobilnych, takich jak smartfony

Tekst pisma cyfrowego bezpieczeństwo danych. Pojęcia, co oznacza, zapobiec nieautoryzowanego dostępu do komputerów i stron internetowych pełne wina koktajl szkła z oliwek na przestrzeni tekstu Rim puste kolorów

Word pisanie tekstu prywatności. Koncepcja biznesowa dla prawa do demonstratingal sprawy i informacje w tajemnicy

Uwaga piśmie Wyświetlono cyfrowe bezpieczeństwo danych. Biznesowe zdjęcie prezentujący zapobiec nieautoryzowanego dostępu do komputerów i stron internetowych zestawy spodek Cup dla jego i jej kawy twarz ikona z puste Steam

Hacking i phishing atakować na internet koncepcja z karty kredytowej na haczyk na ryby na klawiaturze komputera

Resetowanie hasła laptopa przerobić zabezpieczeń komputera. Nowy kod do zabezpieczania komputera - ilustracja 3d

Piszę notatkę z informatyką. Biznes koncepcja ochrony systemów komputerowych przed kradzieżą lub uszkodzeniem Człowiek trzymający kolorowe przypomnienie kwadratowy kształt podłogi z drewna papieru

Znak tekstowy pokazujący bezpieczne aplikacje. Biznesowy tekst zdjęcia chroni urządzenie i jego dane przed nieautoryzowanym dostępem Asymetryczny nierównomierny kształt szablonu obiektu zarys wielobarwny

Piszę notatkę pokazującą tożsamość cyfrową. Koncepcja biznesowa dla informacji na temat podmiotu używanego przez komputer do reprezentowania agenta Stojący człowiek tie gospodarstwa gniazdo wtyczki żarówki Pomysł Startup

Tekst pisania słów Tożsamość cyfrowa. Business photo showcasing information on entity used by computer to represent agent Otwórz duży kalendarz Biurko planer miesięczny Tło geometryczne

Koncepcyjne pisanie ręczne przedstawiające tożsamość cyfrową. Pojęcie znaczenie informacji na temat podmiotu wykorzystywanym przez komputer do reprezentowania Młoda para dzielenie bieg człowiek tie Woman spódnica relacja

Pismo odręczne pisanie tekstu cyfrowego. Koncepcyjne informacje o zdjęciu na jednostce używanej przez komputer do reprezentowania agenta abstrakcyjne bezszwowe powtórzenie półokręgów, które wypiją się od siebie

Koncepcyjny wyświetlacz Prywatność, Business showcase Prawo do przechowywania danych osobowych i informacji jako tajne Casual Internet Surfing, Student Researching Online stron internetowych

Znak tekstowy pokazujący dostęp do konta, Słowo Napisane na pełnym przywileju dla właścicieli do zarządzania ich indywidualnych danych prezentujących nowe pomysły technologiczne Dyskusja o poprawie technologicznej

Conceptual display Account Access, Business approach full privilege for the owners to manage their individual alal data Gentelman Uniform Standing Holding Nowe futurystyczne technologie.

Podpis tekstowy przedstawiający Cloud Security, Koncepcja biznesowa Nakładanie bezpiecznego systemu istniejących danych w Internecie Tworzenie Umowy na Sprzedaż Nieruchomości, Prezentowanie Umowy Sprzedaży Domów

Inspiration showing sign Cloud Security, Business showcase Imposing a secured system of existing data in the Internet Presenting New Technology Ideas Discussing Technological Improvement

Tekst pisma ręcznego Cloud Security, Word for Imposing a secure system of existing data in the Internet Wyświetlanie ważnych informacji, Prezentacja nowych pomysłów

Zarejestruj się wyświetlając Privacy Alert, Podejście biznesowe ostrzega użytkownika przed ryzykiem, które może ukraść Twoje dane Wpisz umowę o pracę Próbka, Transkrypcja Online Talk Show Audio

Text caption presenting Cloud Security, Concept meaning Imposing a secured system of existing data in the Internet Brainstorming New Ideas And Inspiration For Solutions Breakthrough Problems

Znak tekstowy pokazujący bezpieczeństwo w chmurze, Word Written on Imposing a secure system of existing data in the Internet Writing Online Research Text Analysis, Transcribing Recorded Voice Email

Koncepcyjny wyświetlacz Dostęp do Konta, Przegląd biznesowy Pełny przywilej dla właścicieli do zarządzania swoimi danymi indywidualnymi Kolorowy projekt Wyświetlacz Wiadomość, Streszczenie kawy Menu

Tekst pokazujący inspirację Dostęp do konta, Biznes prezentuje pełny przywilej dla właścicieli do zarządzania ich indywidualnych danych Budowanie niedokończone białe puzzle wzór z brakującym ostatnim kawałku

Inspiracja pokazująca znak Mobile Security, Business idea starania, aby zabezpieczyć dane na urządzeniach mobilnych, takich jak smartfony Kolorowe pogniecione Papiery Circular Pattern Otoczenie karty w kształcie serca.

Inspiracja pokazująca znak Bezpieczeństwo danych, Podejście biznesowe Chronione ważne dane indywidualne przed nieautoryzowanym dostępem Myślenie nowych koncepcji pisania, łamanie bloku pisarzy

Podpis koncepcyjny Cyfrowa tożsamość informacji o podmiocie używanym przez komputer do reprezentowania agenta, pojęcie oznaczające informacje o podmiocie używanym przez komputer do reprezentowania agenta

Podpis koncepcyjny Mobile Security, Conceptual photo starania o zabezpieczenie danych na urządzeniach mobilnych, takich jak smartfony

Znak tekstowy pokazujący dostęp do konta, Word dla pełnego przywileju właścicieli do zarządzania swoimi danymi osobowymi

Podpis tekstowy przedstawiający Cloud Security, Internet Concept Nakładanie na Internet zabezpieczonego systemu istniejących danych

Inspiracja pokazująca znak Digital Identityinformation on entity used by computer to represent agent, Conceptual photo information on entity used by computer to represent agent

Znak tekstowy pokazujący bezpieczeństwo w chmurze, pomysł na biznes Nakładanie bezpiecznego systemu istniejących danych w Internecie

Safety computer security concept. Internet protection symbol on blured keyboard background. Concept image of security vulnerability and information leaks

Podpis tekstowy prezentujący Bezpieczeństwo danych, Słowo chroniące ważne dane osobowe przed nieautoryzowanym dostępem Streszczenie Wpisywanie nowych arkuszy kalkulacyjnych, Organizacja koncepcji systemów archiwizacji

Zablokowane pole hasła z zamkniętą kłódką 3d renderowania - pole wejściowe z gwiazdkami na kod lub pin izolowane na fioletowym tle. Pojęcie logowania lub rejestracji użytkownika.

Tekst pisma ręcznego Bezpieczne aplikacje, Podejście biznesowe chroni urządzenie i jego dane przed nieautoryzowanym dostępem

Zapis wyświetlania tekstu Bezpieczne aplikacje, Koncepcja oznacza ochronę urządzenia i jego danych przed nieautoryzowanym dostępem

Inspiracja pokazująca znak Bezpieczeństwo danych, Koncepcja internetowa dotyczy ochrony danych przed utratą przez zapewnienie bezpiecznego przechowywania

Koncepcyjny wyświetlacz Bezpieczeństwo w chmurze, Koncepcja oznaczająca narzucenie bezpiecznego systemu istniejących danych w Internecie

Znak tekstowy pokazujący bezpieczeństwo danych, Przegląd biznesowy dotyczy ochrony danych przed utratą przez zapewnienie bezpiecznego przechowywania

Conceptual caption Account Access, Business showcase full privilege for the owners to manage their personal data Partnerzy Czatowanie Building New Wonderful Ideas For Skills Improvement.

Ręczne pisanie znaku Bezpieczeństwo danych, Koncepcja internetowa Chronione ważne dane osobowe przed nieautoryzowanym dostępem Wpisywanie instrukcji gotowania i wykazów składników, Dokonywanie Online Food Blog

Weryfikacja biometryczna. Młoda kobieta. Odizolowany na biało. Koncepcja technologii rozpoznawania twarzy na siatce wielokątnej. To bezpieczeństwo i ochrona.

Pokaz ręczny wirtualnego laptopa z CYBER SECURITY Technologia biznesowa Cyberbezpieczeństwo Zapora sieciowa i ochrona antywirusowa Bezpieczeństwo cybernetyczne i informatyczne.

Identyfikator dotykowy i wywiad bezpieczeństwa AI kod PIN palców

Znak tekstowy pokazujący bezpieczeństwo w chmurze, Koncepcja oznaczająca wprowadzenie zabezpieczonego systemu istniejących danych w Internecie

Wyświetlacz koncepcyjny Privacy Alert, Przegląd biznesowy ostrzega użytkownika przed ryzykiem kradzieży danych

Zarejestruj wyświetlając Cloud Security, Internet Concept Nakładanie bezpiecznego systemu istniejących danych w Internecie

Conceptual caption Account Access, Word dla pełnego przywileju właścicieli do zarządzania swoimi danymi osobowymi

Koncepcyjny wyświetlacz Data Leak, Koncepcja oznaczająca uwolnienie nielegalnego przekazywania danych przez firmę zewnętrznie

Weryfikacja biometryczna. Młoda kobieta. Koncepcja technologii rozpoznawania twarzy na siatce wielokątnej. To bezpieczeństwo i ochrona.

Ikona klucza na białym tle roślin kwiatowy przycisk Sześciokątny wzór

Palcem mężczyzny wpisującym 4-cyfrowy numer PIN na ekranie dotykowym odblokowującym ogólną aplikację smartfona na tablecie, telefonie komórkowym. Makro detal, ekstremalne zbliżenie, jednoosobowe zabezpieczenie hasłem

Notatka pisemnie pokazująca ochronę danych. Koncepcja biznesowa zabezpieczenia informacji przed ewentualnym naruszeniem ochrony danych

Biznesmen gospodarstwa Tarcza chroni ikona, koncepcja bezpieczeństwa cybernetycznego bezpieczne dane

Weryfikacja biometryczna. Młoda kobieta. Koncepcja technologii rozpoznawania twarzy na siatce wielokątnej. To bezpieczeństwo i ochrona.

Ikona klucza otwór na białym tle

Weryfikacja biometryczna. Młoda kobieta. Odizolowany na biało. Koncepcja technologii rozpoznawania twarzy na siatce wielokątnej. To bezpieczeństwo i ochrona.

Haker w pracy. Haker rękę w czarne rękawice pisania na klawiaturze. Koncepcja zbliżenie zdjęcie.

Blokada hasła telefonu dla mobilnego bezpieczeństwa cybernetycznego lub hasło weryfikacji logowania w aplikacji bankowej online. Prywatność danych i ochrona przed hakerem, złodziejem tożsamości lub zagrożeniem cyberbezpieczeństwem. Laptop i smartfon.

Mobilne hasło bezpieczeństwa - mobilnych zabezpieczeń interfejsu aplikacji na urządzeniu mobilnym. Smartphone w rękę.

Safe Computer Access Conceptual Illustration. Modern Laptop Computer with Padlock and Digital Background Concept on Display. Laptop Isolated on White.

2fa Dwustopniowe uwierzytelnianie Wpisany na zielony klucz klawiatury metalicznej. Naciśnięcie klawisza palca