Фільтри

Ліцензовані стокові фотографії та зображення з Számítógépes biztonság

Скористайтеся необмеженою кількістю зображень з високою роздільною здатністю з Számítógépes biztonság для комерційних цілей.

Комп'ютер, голограма коду та бізнесмен в аналізі даних, технології кодування та накладання програмного забезпечення вночі. Програміст або людина зосереджується на html скрипті, статистиці програмування або дослідженнях кібербезпеки.

Хмарне програмне забезпечення кібербезпеки - концепція рішень безпеки кінцевої точки з віртуальним щитом та ноутбуком, підключеним до цифрової хмари - 3D ілюстрація

Шістнадцяткова мережа, що охоплює світову карту зі світильниками центрів обробки даних та символами щита концепція глобальної кібербезпеки

Кубічний фон різних розмірів і червоних кольорів, що вирівнюються до рядків іконок інформаційної безпеки, що світяться навколо слова кібербезпека 3D ілюстрація

Мотузковий замок. Кібербезпека, захист комп'ютерів та цифрові символи безпеки на 3d ілюстрації цифрового глобуса. Абстрактний концептуальний фон майбутніх технологій, глобалізація бізнесу .

Срібний відкритий замок на цифровому фоні, 3d рендеринг

Запобігання втраті даних, написаних на синьому ключі металевої клавіатури. Клавіша натискання пальця .

Кібербезпека та мережевий захист з експертами з кібербезпеки, які працюють над безпечним доступом до Інтернету для захисту серверів від кіберзлочинності.

Жінка, планшет і серверна кімната, програмування або кодування для кібербезпеки, інформаційних технологій або резервного копіювання даних. Інженерна особа з цифрового програмного забезпечення, інспекції обладнання або перевірки підвалу.

Людина працює на клавіатурі комп'ютера ноутбука з графічним інтерфейсом користувача Голограма графічного інтерфейсу, що показує концепції технології великих даних, цифрове мережеве з'єднання та алгоритм комп'ютерного програмування .

Концепція захисту від вірусів та брандмауерів

Кібербезпека концепція. Повідомлення на дошці шпильків, клавіатурі комп'ютера і закритому блокуванні. Плоть.

Хакер в концепції безпеки даних. Хакер за допомогою ноутбука. Злом Інтернету. Кібер-атака.

Земляний багатокутник сітка планета Всесвітні бізнесмени тремтять руками, щоб захистити інформацію в кіберпросторі. Бізнесмен тримає щит захист іконок мережевого комп'ютера безпеки та безпеку вашої концепції даних

Хакер з його комп'ютера, вказуючи на фронт на темному тлі

Експерт з кіберзлочинності отримання нелегального доступу до комп'ютерної мережі в центрі обробки даних

Щит з друкованою платою, що зникає в темний комп'ютерний код мережі з блискучими вузлами

Молодий чоловік стоїть поруч зі своїм другом і дивиться, як він грає в комп'ютерну гру на комп'ютері в комп'ютерному клубі

Кібер-безпека, захист даних і цифровий знак ключа на динамічному 3D двійковому фоні. Технологія комп'ютерної безпеки абстрактна концепція 3D ілюстрація.

Таблиця з різними графіками про загрози та атаки на тло кібербезпеки 3D ілюстрація

Введення тексту конфіденційності даних. Концептуальна фотографія Інтернет-безпека та цифровий захист веб-сайту або посадкової домашньої сторінки Порожня рамка позаду людини, яка сидить Посміхається з ноутбуком Mug на столі

Послуги безпеки, концепція кібербезпеки та захисту. Бізнесмен пропонує символ блокування безпеки. Бізнес, технології .

Введення тексту конфіденційності даних. Концептуальна фотографія Інтернет-безпека та цифровий захист веб-сайту або посадкової домашньої сторінки

Технік з розбитим жорстким диском

Рука натискає червоний сяючий щит, пов'язаний із загальними загрозами інтернет-безпеки на плямистому фоні

Хмарний обчислювальний контрольний список на білому папері з блакитними позначками та 3D ілюстрацією ручки

Дві рефлекторні передачі з синім словом індустрії 4.0 на сірому фоні 3D ілюстрації

Тунель до сяючого світла з текстурою випадкових слів інформаційної безпеки 3D ілюстрація

Презентація діаграми кібербезпеки

Кібер концепції безпеки мережі, чоловік тримає смартфон з блокування мереж і двійкових фон.

Кібер концепції безпеки, людина, що вказує значок замка на мобільний телефон.

Ботнетка незаконне шахрайство мережі 2d ілюстрація показує комп'ютер кіберзлочинність злому і шпигунські конфіденційності ризику

Злодій намагається вкрасти особисті дані в концепції крадіжки ідентичності

Чоловічий злодій в Балаклаві в офіс вночі

Красивий срібний ноутбук у кольоровому світлі на столі та нічному фоні .

Концепція технології цифрової трансформації та цифровізації

Концепція цифрової трансформації - 3d рендеринг

Людина, яка заробляє гроші через Інтернет в концепції управління часом

Корпоративна безпека. Захист бізнесу. Замки на віртуальному екрані

Концепція кібернетичного захисту з голограмою від голограми відображається над робочим процесором у фоновому режимі. Футуристичні плати. Цифровий захист, брандмауер і комп'ютерна безпека реферат 3D ілюстрація.

Російські хакери Москви Spy кампанії 2d зображено голосування голосування порушення попередження проти нас вибори. Цифровий онлайн хакерів і шпигунство попередження

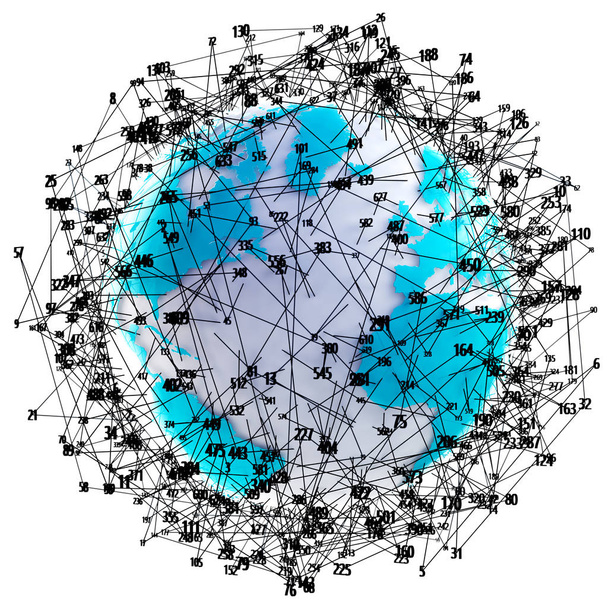

Ілюстрація концепції мережевої безпеки

Технології та комунікації для аналітики та управління даними в Інтернеті.3d ілюстрації

Сайт зламаних кібер безпеки оповіщення 3d зображено онлайн сайт даних ризиків. Вибори хакерських атак на США в 2018 році по 2020 рік з Росії

Кібербезпека. Захист інформації та мережевих даних, футуристичні веб-сервіси кібертехнологій, концепція захисту інформаційних даних від кіберпростору

Концепція цифрової трансформації - 3d рендеринг

Віртуальний механізм замикання на тлі центру міста. Інтернет-концепція управління ідентифікацією та доступом. Майбутні веб-сервіси кібертехнологій для бізнесу. Захист персональних даних та конфіденційність в Інтернеті .

Чоловік хакер зламує брандмауер безпеки пізно в офісі

Цифрова трансформація та концепція цифровізації

Концепція технології цифрової трансформації та цифровізації