Filtros

Banco de fotos sem royalties e imagens de Hacker

Descubra imagens ilimitadas de alta resolução de Hacker e imagens para uso comercial.

Hacker profissional com laptop no fundo escuro

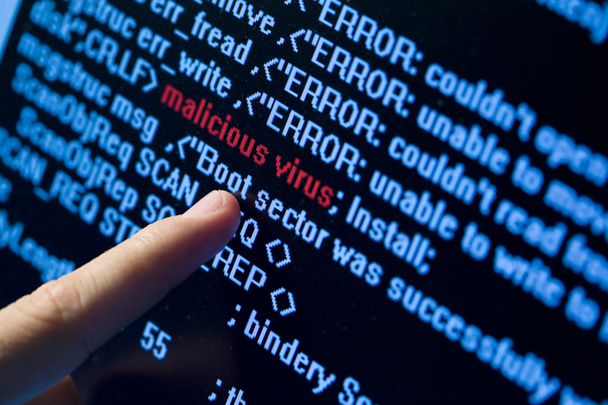

Conceito de segurança informática. Vírus no código do programa

Sistema de alerta hackeado após ataque cibernético na rede de computadores. conceito de informação comprometida. cibersegurança do vírus da Internet e cibercrime. hackers para roubar a informação é um cibercriminoso

Mãos de hacker em um laptop

Conceito de ladrão de hackers na Internet. Hacker usando laptop para atacar equipamentos de computador. Iluminação escura e assustadora. Muitos símbolos na tela do computador. Foco seletivo .

Conceito de ladrão de hackers na Internet. Hacker usando laptop para atacar equipamentos de computador. Iluminação escura e assustadora. Muitos símbolos na tela do computador. Foco seletivo .

Silhueta de um hacker isloated no fundo preto

Conceito de crime de computador com fita amarela policial

Hacker contornando firewall hardware no computador portátil, encapuzado cibercriminoso masculino

Um hacker anônimo sem rosto digitando o código tenta hackear o sistema e roubar acessos nas telas de fundo em luz de néon. O conceito de cibersegurança

Fecho de um olho de homem em dados binários que escutam um telefone celular .

Close-up de hacker de computador olhando para monitores de computador e adivinhando a senha usando telefone celular no quarto escuro

Hacker na vista de trabalho

A silhueta de um hacker usa um comando na interface gráfica do usuário

Silhueta de um hacker que trabalha no computador portátil

Hacker na frente de dois laptops em atmosfera escura. Foto do crime cibernético .

Dinheiro algemado no portátil. Ciberhacker conceito de crime .

Hacker profissional com laptop sentado à mesa no fundo escuro

Fundo de código de computador com um hacker encapuzado brilhando através do conceito de segurança cibernética

Hacker masculino bloqueando computador usando cadeia e cadeado, conceito ransomware Trojan malware. Conceito de segurança Internet

Roubo, id, cibernético .

Homem sem rosto com capuz e capuz tem um laptop em suas mãos sobre fundo escuro. O conceito de hacking e roubo de dados do usuário .

Anônimo hacker em um capuz preto com laptop na frente de um fundo de código com fluxos binários e termos de segurança da informação conceito de cibersegurança

Hacker imprime um código em um teclado de laptop para invadir um ciberespaço

Um hacker no trabalho por exemplo garra de dados

Homem sem rosto com capuz e capuz tem um laptop em suas mãos sobre fundo escuro. O conceito de hacking e roubo de dados do usuário .

Hacker usando adware para sequestrar computador laptop motor de busca de controle para espionar e roubar informações. Fireball adware internet segurança ciberataque sequestro conceito .

Fotografia

Hacker usando laptop. Muitos dígitos na tela do computador. moderno transformador ultrabook magro sobre a mesa. código do programa amer, código do software, código do programa

Hacker em máscara preta e capuz na mesa em frente ao monito

Hacker e conceito de malware. Homem hacker com capuz perigoso usando laptop com interface digital de código binário.

Hacker usando laptop. Hackear a Internet.

Hacker no trabalho com interface gráfica do usuário em torno de

Homem hacker anônimo usando máscara preta para cobrir seu rosto carregando computador portátil. Segurança na Internet e conceitos de ataque cibernético .

Um homem com uma máscara imprime no teclado a uma mesa no dar

Conceito de Internet. Hacker trabalhando em um código em fundo digital escuro com interface digital em torno de .

Conceito de hacker de segurança cibernética. Internet tecnologia de hacker web. Laptop digital em mão homem hacker isolado em banner preto. Protecção de dados, acesso seguro à Internet, cibersegurança

Hacker com computador portátil

Hacker profissional com laptop isolado no fundo branco

Hacker profissional com tablet PC fundo escuro

Conceito de Internet. Hacker trabalhando em um código em fundo digital escuro com interface digital em torno de .

Hacker usando máscara trabalhando no escritório

Bandeira norte-coreana feita de código de computador com um hacker encapuzado brilhando através do conceito de segurança cibernética

Conceito de ataque cibernético. Internet tecnologia de hacker web. Laptop digital desfocado na mão homem hacker isolado em preto com efeito de falha. Termos de segurança da informação cybersecurity banner

Hacker no trabalho com interface gráfica do usuário em torno de

Mãos hacker no trabalho com interface em torno de

Bandeira americana feita a partir de código de computador com um hacker encapuzado brilhando através do conceito de cibersegurança

Hacker no capuz mantém a máscara na mão e em seu local de trabalho com laptop e PC, senha ou hacking conta. espião da Internet, estilo de vida crime, trabalho de risco, rede criminosa

Programador de hackers anônimo usa um laptop para hackear o sistema. Roubar dados pessoais. Criação e infecção de vírus malicioso. O conceito de crime cibernético e hacking dispositivos eletrônicos

Hacker anônimo no programador máscara usa um laptop e falando no telefone para hackear o sistema no escuro. O conceito de cibercrime e base de dados de pirataria