Filtres

Photos et images libres de droits pour バイナリを壊せ

Découvrez un nombre illimité d’images haute définition pour バイナリを壊せ et de visuels de stock à usage commercial.

Brunette hipster girl en bonnet tricoté noir et pull moutarde penser à la signification de la vie sur fond de studio rouge. briser les stéréotypes de genre, personne non sexiste, égalité des sexes, rupture binaire

Gros plan portrait de Thoughtful focalisé brunette Fille en sweat à capuche rose posant en regardant la caméra sur fond rouge studio espace de copie. Liberté des femmes, lutte pour l'égalité des sexes, confiance, suffisance

Moniteur piraté. Des rançongiciels. Numéros binaires numériques sur écran rouge avec mot de rançon à l'écran .

Code binaire fond blanc avec masque anonyme

Un pirate. Conception de fond formée avec le système binaire de 0 et 1. Cybersécurité protection des données concept de confidentialité de la technologie d'entreprise. Le pirate entre dans l'ordinateur, casse les données binaires. Illustration

Code de programme sur un moniteur

Illustrer tasse à café abstraite faite de code binaire sur table en bois avec bokeh or dans le fond .

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Code de programme sur un moniteur

Rouge "MOT DE PASSE" est révélé dans un arrière-plan de code informatique .

Affichage abstrait avec des rangées infinies de cellules avec des nombres qui changent constamment sur fond noir. Écran numérique avec des informations numériques importantes .

Code de programme sur un moniteur

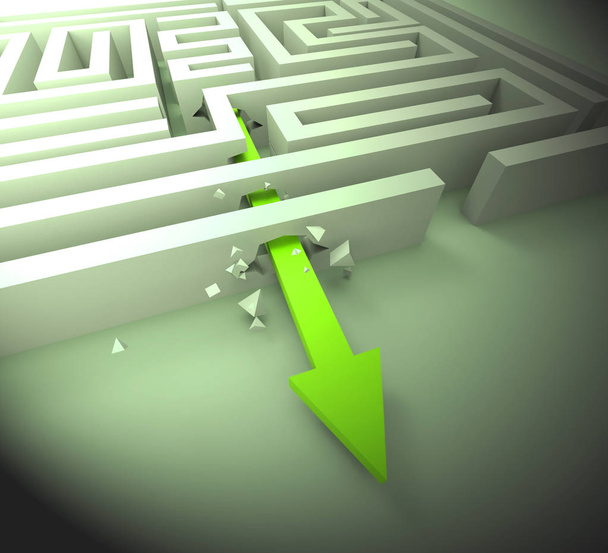

Code Breaker décodé Data Hack 3d Rendu montre cryptage rupture et Cyber Source décodé

Écriture affichant du texte Applications sécurisées, photo conceptuelle protéger l'appareil et ses données contre un accès non autorisé

Note d'écriture montrant la fissuration du logiciel. Concept d'entreprise pour la modification du logiciel pour supprimer ou désactiver les fonctionnalités

Note d'écriture montrant les applications sécurisées. Concept d'entreprise pour protéger l'appareil et ses données contre un accès non autorisé

Note d'écriture montrant la sécurité des données. Concept d'entreprise pour les entreprises protégeant les données contre la perte en assurant un stockage sûr

Pirate informatique en masque et sweat à capuche sur fond binaire abstrait. Visage obscur et sombre. Voleur de données, fraude sur Internet, darknet et concept de cybersécurité .

Pirate informatique en masque et sweat à capuche sur fond binaire abstrait. Visage obscur et sombre. Voleur de données, fraude sur Internet, darknet et concept de cybersécurité .

Texte d'écriture Word Données numériques sécurisées. Concept d'entreprise pour empêcher les ordinateurs d'accès non autorisés et les sites Web Clé de clavier Intention de créer un message informatique en appuyant sur l'idée de clavier

Texte manuscrit Sécurité des données. Photo conceptuelle concerne la protection des données contre la perte en assurant un stockage sûr trombone et carton déchiré placé au-dessus d'une toile de fond de table classique en bois

Légende textuelle présentant les applications sécurisées, approche métier protéger l'appareil et ses données contre l'accès non autorisé

Texte d'écriture Word Applications sécurisées. Photo d'affaires mettant en valeur protéger l'appareil et ses données contre l'accès non autorisé

Texte d'écriture Secure Apps. Photo conceptuelle protéger l'appareil et ses données contre l'accès non autorisé

Pirate anonyme masqué et armé brisant dans le concept de données cloud de cybersécurité

Text showing inspiration Software Cracking, Business idea modification of software to remove or disable features Typing Game Program Codes, Programming New Playable Application

Écriture manuelle conceptuelle montrant les applications sécurisées. Concept signifiant protéger l'appareil et ses données contre un accès non autorisé

Silhouette d'un homme travaillant pour un pirate informatique portable illustration 3D

Signe d'écriture Sécurité des données, Le concept signifie protéger les données contre la perte en assurant un stockage sûr

Texte d'écriture Word Applications sécurisées. Photo d'affaires mettant en valeur protéger l'appareil et ses données contre l'accès non autorisé

Note d'écriture montrant la fissuration du logiciel. Concept d'entreprise pour la modification du logiciel pour supprimer ou désactiver les fonctionnalités

Note d'écriture montrant les applications sécurisées. Concept d'entreprise pour protéger l'appareil et ses données contre l'accès non autorisé Note papier collé à l'écran noir de l'ordinateur près du clavier et stationnaire

Ecriture conceptuelle montrant Software Cracking. Concept signifiant modification du logiciel pour supprimer ou désactiver les fonctionnalités L'homme tient du papier vide avec de l'espace de copie devant lui Espace

Pirate dangereux sur fond numérique abstrait avec code binaire. Visage sombre obscurci dans le masque et la capuche. Voleur de données, attaque Internet, fraude sur darknet, réalité virtuelle et concept de cybersécurité .

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Pirate informatique anonyme sur fond numérique abstrait. Visage sombre obscurci dans le masque et la capuche. Voleur de données, attaque Internet, fraude sur Internet, virus dangereux et concept de cybersécurité .

Texte inspirant Secure Apps, Business showcase protège l'appareil et ses données contre les accès non autorisés

Pirate dangereux sur fond numérique abstrait avec code binaire. Visage sombre obscurci dans le masque et la capuche. Voleur de données, attaque Internet, fraude sur darknet, réalité virtuelle et concept de cybersécurité .

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Écriture manuelle conceptuelle montrant les applications sécurisées. Concept signifiant protéger l'appareil et ses données contre un accès non autorisé

Ecriture conceptuelle montrant la sécurité des données. Concept signifiant vise à protéger les données contre la perte en assurant un stockage sûr

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Ecriture conceptuelle montrant la sécurité des données. Concept signifiant vise à protéger les données contre la perte en assurant un stockage sûr

Pirate dangereux sur fond numérique abstrait avec code binaire. Visage sombre obscurci dans le masque et la capuche. Voleur de données, attaque Internet, fraude sur darknet, réalité virtuelle et concept de cybersécurité .

Pirate informatique anonyme sur fond numérique abstrait. Visage sombre obscurci dans le masque et la capuche. Voleur de données, attaque Internet, fraude sur Internet, virus dangereux et concept de cybersécurité .

Pirate informatique en masque et sweat à capuche sur fond binaire abstrait. Visage obscur et sombre. Voleur de données, fraude sur Internet, darknet et concept de cybersécurité .

Écriture manuscrite de texte Logiciel de fissuration. Modification conceptuelle de photo du logiciel pour supprimer ou désactiver les fonctionnalités

Écriture manuscrite de texte Secure Apps. Photo conceptuelle protéger l'appareil et ses données contre l'accès non autorisé Papier fixe et note plus feuille de mathématiques avec image de diagramme sur la table

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Pirate informatique en masque et sweat à capuche sur fond binaire abstrait. Visage obscur et sombre. Voleur de données, fraude sur Internet, darknet et concept de cybersécurité .

Écriture manuscrite de texte Sécurité des données. Photo conceptuelle concerne la protection des données contre la perte en assurant un stockage sûr

Pirate anonyme masqué et armé brisant dans le concept de données cloud de cybersécurité

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Sign displaying Data Safety, Business approach concerns protecting data against loss by ensuring safe storage

Texte Word Sécurité des données. Photo d'affaires mettant en valeur les préoccupations protégeant les données contre la perte en assurant un stockage sûr

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Code Breaker décodé Data Hack 3d Rendu montre cryptage rupture et Cyber Source décodé

Interface utilisateur graphique avec message Phishing Alert, concept d'attaque internet

Text showing inspiration Data Safety, Business showcase concerns protecting data against loss by ensuring safe storage

Texte source d'inspiration Applications sécurisées, idée d'entreprise protéger l'appareil et ses données contre un accès non autorisé

Note d'écriture montrant la sécurité des données. Concept d'entreprise pour les entreprises protégeant les données contre la perte en assurant un stockage sûr

Ecriture conceptuelle montrant Software Cracking. Concept signifiant modification du logiciel pour supprimer ou désactiver les caractéristiques Panneau en bois clou attaché sur fond coloré planche bois

Texte Word Sécurité des données. Photo d'affaires mettant en valeur les préoccupations protégeant les données contre la perte en assurant un stockage sûr Costume de travail formel masculin tenue intelligente salut technologie smartphone utiliser une main

Légende de texte présentant le craquage de logiciel, modification de concept d'Internet du logiciel pour enlever ou désactiver des caractéristiques Lady en uniforme touchant et utilisant la technologie olographe futuriste.

Code Breaker décodé Data Hack 3d Rendu montre cryptage rupture et Cyber Source décodé

Ecriture conceptuelle montrant Software Cracking. Concept signifiant modification du logiciel pour supprimer ou désactiver les caractéristiques Panneau en bois clou attaché sur fond coloré planche bois

Signe affichant des fissures logicielles, Word Écrit sur la modification du logiciel pour supprimer ou désactiver les fonctionnalités Construire un puzzle blanc inachevé avec la dernière pièce manquante

Signe texte montrant la fissuration du logiciel. Photo d'affaires mettant en valeur la modification du logiciel pour supprimer ou désactiver les caractéristiques d'écriture des équipements et des produits informatiques placés au-dessus de la table unie colorée

Ecriture conceptuelle montrant la sécurité des données. Concept signifie préoccupations protéger les données contre la perte en assurant un stockage en toute sécurité Poubelle chiffon de papier froissé rappel fournitures de bureau

Pirate informatique anonyme sur fond numérique abstrait. Visage sombre obscurci dans le masque et la capuche. Voleur de données, attaque Internet, fraude sur Internet, virus dangereux et concept de cybersécurité .

Ecriture conceptuelle montrant Software Cracking. Concept signifiant modification du logiciel pour supprimer ou désactiver les caractéristiques Asymétrique forme inégale objet motif multicolore

Pirate informatique anonyme sur fond numérique abstrait. Visage sombre obscurci dans le masque et la capuche. Voleur de données, attaque Internet, fraude sur Internet, virus dangereux et concept de cybersécurité .

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Portrait d'un hacker méconnaissable portant un sweat à capuche noir et debout avec les bras croisés. Des zéros brillants et une pluie. Réseau. Image tonique double exposition

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Texte d'écriture Word Données numériques sécurisées. Concept d'entreprise pour empêcher les ordinateurs d'accès non autorisés et les sites Web Hu analyse bras factices soulevant à l'intérieur Gondole équitation ballon à air blanc couleur

Concept de sécurité informatique. Cadenas symbolisant la protection des données dans le réseau et les ordinateurs personnels. Techniques mixtes.

Un homme hacker dans une hotte dans une pièce sombre travaille avec le code du programme

Écriture manuscrite de texte Digital Data Secure. Concept signifiant empêcher les ordinateurs d'accès non autorisés et les sites Web ballon de football sur l'herbe et blanc contour rond couleur Forme photo

Violation des données, concept de nuage de mots sur fond blanc .

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Pirate informatique en masque et sweat à capuche sur fond binaire abstrait. Visage obscur et sombre. Voleur de données, fraude sur Internet, darknet et concept de cybersécurité .

Ask My Pronouns, mots en lettres de l'alphabet en bois isolés sur fond rose et bleu

Handwriting text Data Safety, Conceptual photo concerns protecting data against loss by ensuring safe storage

Écriture affichant du texte Applications sécurisées, photo conceptuelle protéger l'appareil et ses données contre un accès non autorisé

Panneau texte montrant Données numériques sécurisées. Photo conceptuelle empêcher les ordinateurs d'accès non autorisés et les sites Web Pile inégale de livres reliés et bulle rectangulaire vide de parole de couleur

Inspiration montrant signe Gestion des données, Les disciplines des idées d'entreprise liées à la gestion des données comme une ressource précieuse Penser à de nouveaux concepts d'écriture, Percer les écrivains Bloquer

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Signe d'écriture Applis sécurisées, Approche commerciale protéger l'appareil et ses données contre l'accès non autorisé

Écriture manuelle conceptuelle montrant les applications sécurisées. Concept signifiant protéger l'appareil et ses données contre un accès non autorisé

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Pirate anonyme masqué et armé brisant dans le concept de données cloud de cybersécurité

Panneau affichant les applications sécurisées, concept d'entreprise protéger l'appareil et ses données contre l'accès non autorisé

Texte de mise en garde sur papier déchiré

Hacker imprime un code sur un clavier d'ordinateur portable pour pénétrer dans un cyberespace

Pirate anonyme masqué et armé brisant dans le concept de données cloud de cybersécurité

Texte manuscrit Sécurité des données. La photo conceptuelle concerne la protection des données contre la perte en assurant un stockage sûr Papiers froissés colorés rappel vide fond bleu pince à linge