Фільтри

Ліцензовані стокові фотографії та зображення з Антивірусну програму

Скористайтеся необмеженою кількістю зображень з високою роздільною здатністю з Антивірусну програму для комерційних цілей.

Медичні дослідження, стетоскоп на клавіатурі ноутбука, робоче місце лікаря

Комп'ютерна безпека. Металева клавіша лежить на чорній клавіатурі ноутбука

Освітлення синього кола з блокуванням безпеки 3d ілюстрація

Наручники на клавіатурі на білому фоні

Поява Still life of Key Ring на клавіатурі ноутбука. Концептуальне зображення показано як ключ безпеки мережі. Кібербезпека, захист та конфіденційність.

Поява Still life of Key Ring на клавіатурі ноутбука. Концептуальне зображення показано як ключ безпеки мережі. Кібербезпека, захист та конфіденційність.

Мережева безпека, стетоскоп та цифровий планшет на клавіатурі ноутбуків, антивірусне програмне забезпечення

Ліки, які полегшують симптоми вірусного захворювання та медичної маски, знаходяться на столі

Значок щита з аватаром. Набір векторних ілюстрацій

Концепція банківського та фінансового права. Люди використовують смартфони з цифровими технологіями онлайн-банкінгу для обміну валют і грошових переказів.

3D біла людина. Антивірусна метафора. Лицар, що бореться з вірусом хробака. 3D-зображення. Ізольований білий фон .

Комп'ютер та Інтернет безпеки концепції copyspace на право. код і перерва слово хакер зум з збільшувальним склом.

Cyber security and online data protection with tacit secure encryption software Концепція розумного цифрового перетворення та порушення технології, що змінює глобальні тенденції в епоху нової інформації. .

Здоров'я комп'ютерної системи або аудит - стетоскоп над комп'ютерною клавіатурою, тонованою синім

Брандмауер з комп'ютерним монітором, концепцією безпеки комп'ютера, 3D візуалізацією

Концепція спам

Бізнесмен торкається інтерфейсу безпеки даних

Натисніть кнопку введення на клавіатурі комп'ютер Захисний щит вірус червоний Exclamation Попередження Обережність Комп'ютер у темряві зі словом вірус

Щит і стіна, концепція брандмауера, 3D візуалізація

Концепція шкідливого програмного забезпечення. Ноутбук із зламаним повідомленням на екрані з двійковими номерами коду на сірому фоні

Концепція захисту даних від кібербезпеки на віртуальному екрані .

Подвійна експозиція стільниці з комп'ютером та голограмами піктограм блокування. Концепція безпеки даних .

Бізнесмен з іконою антивірусу і великим монітором комп'ютера на світло-блакитному фоні

Бізнес-жінка з використанням ноутбука з захистом даних, безпечною безпекою кібербезпеки, безпекою інформації та концепцією шифрування. Інтернет технології та бізнес концепція.

Подвійна експозиція стільниці з комп'ютером та голограмами піктограм блокування. Концепція безпеки даних .

Трансгендерний програміст працює в серверній кімнаті

Cyber security and online data protection with tacit secure encryption software Концепція розумного цифрового перетворення та порушення технології, що змінює глобальні тенденції в епоху нової інформації. .

Система захисту та захисту цифрових даних. Анонімний хакер намагається зламати комп'ютерний ноутбук

Цифрова концепція кібербезпеки та комп'ютерної злочинності та запобігання інтернет-атак за допомогою технології блочного ланцюга, з пальцями, які торкаються піктограм, замків та щитів з віртуальними екранами

Концепція кібербезпеки та захисту цифрових даних. Графічний інтерфейс піктограм, що показує захищену технологію брандмауера для захисту онлайн-даних від хакерів, вірусів та конфіденційної інформації .

Захистити світовий кіберпідприємець комп'ютер Захисний щит вірус червоний Exclamation Попередження Обережність Комп'ютер в темряві з вірусом слова

Смартфон завантажений програмним забезпеченням безпеки

Laptop Computer with Data protection, Cyber security, information safit and encryption concept Інтернет технології і бізнес концепції, Mockup з копіюванням простору.

Сучасний захищений і захищений все в одному комп'ютері. 3D ілюстрації .

AntiVir щит

3D візуалізація штучного інтелекту ШІ-дослідження розвитку роботів і кіборгів для майбутніх людей, що живуть. Цифровий аналіз даних та розробка технологій машинного навчання для комп'ютерного мозку .

3D рендеринг зламаного логотипу на ноутбуці та голограмі блокування. Концепція конфіденційності даних, які зламані та порушені з інтернет-технологій загрози .

Футуристичний робот штучний інтелект просвітлює розвиток технології штучного інтелекту та концепцію машинного навчання. Глобальні роботизовані біонічні наукові дослідження для майбутнього людського життя. 3D рендеринга графічний .

Подвійна експозиція стільниці з комп'ютером та голограмами піктограм блокування. Концепція безпеки даних .

Система безпеки даних Концепція захисту шифру Перевірка з комп'ютерним скануванням галограм на дані бізнесу та всієї технології

Ноутбук на цифровому фоні для системи, зламаної для концепції технології 3d рендерингу

Дерев'яний блок з піктограмою блокування на клавіатурі комп'ютера .

Футуристичний робот штучний інтелект просвітлює розвиток технології штучного інтелекту та концепцію машинного навчання. Глобальні роботизовані біонічні наукові дослідження для майбутнього людського життя. 3D рендеринга графічний .

Бізнесмен вибирає піктограму блокування на віртуальному дисплеї. Концепція безпеки мережі Інтернет, з'єднання з веб-сайтом. запобігання хакерів від кібератак Цифрова технологія, шифрування конфіденційності користувачів

Значок контрольної позначки захисного щита на темному тлі концепції 3d рендеринга для безпечного захисту затверджено

Жіноча рука та ікона антивірусу на світло-блакитному фоні

Cyber security and online data protection with tacit secure encryption software Концепція розумного цифрового перетворення та порушення технології, що змінює глобальні тенденції в епоху нової інформації. .

Концепція тунелю конфіденційності даних

Цифрова кібербезпека та концепція захисту мережі. Механізм віртуального блокування для доступу до спільних ресурсів. Інтерактивний віртуальний екран керування з замком. ноутбук на фоні .

Концепція помилок комп'ютера, повідомлення про відмову на екрані, аварія програмного забезпечення ПК, шкідливе програмне забезпечення електронної пошти, втрата даних та відновлення, вид ззаду через плече Бізнес-ноутбук або офісний ноутбук комп'ютера

Ноутбук з екраном кібербезпеки та срібним кольором, розміщений на дерев'яному столі. Кімната з вікном з видом на розмите небо. 3d ілюстрація

Cyber security and online data protection with tacit secure encryption software Концепція розумного цифрового перетворення та порушення технології, що змінює глобальні тенденції в епоху нової інформації. .

Чотири сервери баз даних на темному фоні

Сучасний комп'ютер на столі. Концепція антивірусу

Безпека даних в концепції кібербезпеки

Футуристичний робот штучний інтелект просвітлює розвиток технології штучного інтелекту та концепцію машинного навчання. Глобальні роботизовані біонічні наукові дослідження для майбутнього людського життя. 3D рендеринга графічний .

Жінка працює на ноутбуці вночі. Концепція антивірусу

Концепція безпеки складних систем від кібератак .

Білий і синій брандмауер активовано на серверному центрі обробки даних 3D рендерингу

Малий впевнений бізнесмен з комп'ютером і щитом

Кібербезпека, конфіденційність інформації, захист даних, захист від вірусів та шпигунських програм .

Бізнес робоче місце з офісними речами та планшетом з піктограмою блокування на екрані

Чотири сервери баз даних на темному фоні

Технологія шифрування кібербезпеки для захисту концепту конфіденційності даних. 3D рендеринг комп'ютерної графіки .

Бізнесмен тримає, тримає дані хмарних обчислень та безпеку на глобальних мережах, блокування та піктограму хмари. Технологія бізнесу.Кібербезпека, інформація чи захист мережі. Інтернет-проект .

Комп'ютерний антивірус, що представляє шкідливе програмне забезпечення та цифрове

Система безпеки даних Концепція захисту шифру Перевірка з комп'ютерним скануванням галограм на дані бізнесу та всієї технології

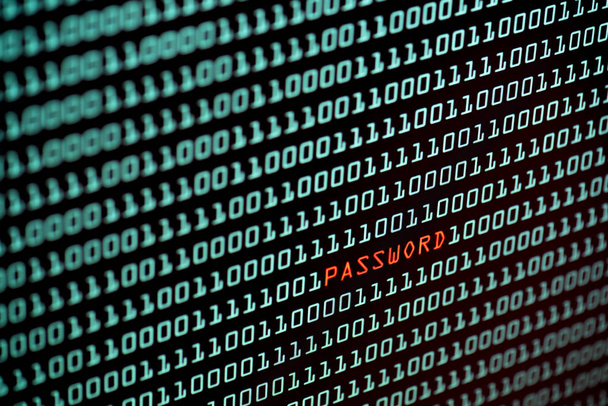

Текст пароля і концепція двійкового коду з екрана стільниці, вибірковий фокус

Система безпеки даних Концепція захисту шифру Перевірка з комп'ютерним скануванням галограм на дані бізнесу та всієї технології

Футуристичний робот штучний інтелект просвітлює розвиток технології штучного інтелекту та концепцію машинного навчання. Глобальні роботизовані біонічні наукові дослідження для майбутнього людського життя. 3D рендеринга графічний .

Комп'ютер заражений вірусом Petya.A.

Піксельний череп, комп'ютерний вірус, синій фон. Ілюстрація знаку абстрактного черепа зі знищеними двійковими кодами. Веб- хакерство. Концепція онлайн піратства .

Бізнесмен використовує потужний ноутбук для управління системою кібербезпеки для захисту комп'ютерних вірусів, комп'ютерних злочинів та хакерів для підтримки безпеки кібербізнесу

Система безпеки даних Концепція захисту шифру Перевірка з комп'ютерним скануванням галограм на дані бізнесу та всієї технології

Хакер вказує на код на моніторі комп'ютера в темній кімнаті. Невелика глибина різкості. Високоякісна фотографія

Цифрова кібербезпека та концепція захисту мережі. Механізм віртуального блокування для доступу до спільних ресурсів. Інтерактивний віртуальний екран керування з замком. ноутбук на фоні .

Концепція кібербезпеки та захисту цифрових даних. Графічний інтерфейс піктограм, що показує захищену технологію брандмауера для захисту онлайн-даних від хакерів, вірусів та конфіденційної інформації .

Бізнесмен тримає відкриту піктограму блокування на своїй долоні. Бізнес-концепція та метафора технології кібер-атаки, комп'ютерні злочини, інформаційна безпека та шифрування даних

Концепція комп'ютерного вірусу поряд з двійковим кодом

Концепція інтернет-безпеки. 3d ілюстрація

Ілюстрація знаку абстрактного черепа з двійковими кодами. Концепція онлайн-піратства, злому

Брандмауер концепції

Цифрова кібербезпека концепція нейтралізації кіберзагроз в Інтернеті. Брандмауер і антивірусне програмне забезпечення. Віртуальний механізм блокування для доступу до спільних ресурсів. Бізнесмен, працюючи на планшетному комп'ютері.

Попередження про вірус на екрані комп'ютера виявило кіберзагрозу, хакер, комп'ютерний вірус та шкідливі програми

Оновити антивірус, що вказує на шкідливе програмне забезпечення та оновлення

Щит з іконою Padlock на платах Circuit і Network з двійковим кодом над синім фоном абстрактного. Кібератакуючий блок, дані про кібер та конфіденційність інформації Концепція. 3D Рендерінг.

Жінка використовує ноутбук і смартфон. Концепція онлайн безпеки

Технологія шифрування кібербезпеки для захисту концепту конфіденційності даних. 3D рендеринг комп'ютерної графіки .

Концепція шахрайства, кіберзлочинності. Знак захисту даних, колаж з віртуальними символами

Попередження про вірус на екрані комп'ютера виявило кіберзагрозу, хакер, комп'ютерний вірус та шкідливі програми

Подвійна експозиція молодої жінки-програмістки на робочому місці та комп'ютерний код

Графіка для веб даних інформаційної мережі безпеки системи додатків

3D візуалізація розробки технології футуристичного робота дроїда, штучного інтелекту ШІ та концепції машинного навчання. Глобальні дослідження роботизованої біонічної науки для майбутнього людського життя .

Захист даних, інформація конфіденційності. Рука тримає мобільний телефон з щитом. Кібер-мережа безпеки, концепція інтернет-технологій

Хакерська атака та порушення даних, кіберфони з замком. Колаж з символами

Комп'ютер ноутбука зв'язаний ланцюгами в спробі зробити його захищеним

Голограма кібер-атаки на цифровому фоні. Попередження небезпеки, загроза, інфекція та попередження абстрактне поняття з символом черепа. Футуристична 3D ілюстрація .

Комп'ютер і кнопка, надрукована шпигунськими програмами

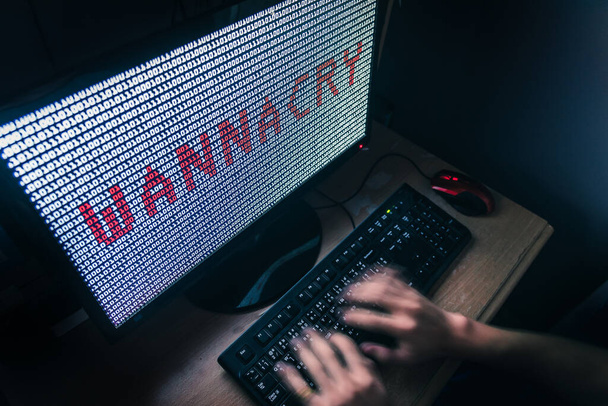

Хакер розробляє шкідливе програмне забезпечення для бажань у темряві. Розробник, який вводить клавіатуру перед екраном .

Абстрактна концепція, пальці торкаються символу блокування, з захистом крадіжки цифрових ідентичностей та конфіденційності, онлайн база даних та кібербезпеки .