Filtry

Zdjęcia i obrazy stockowe bez tantiem na temat Hakerzy

Odkryj nieograniczone obrazy w wysokiej rozdzielczości na temat Hakerzy i grafiki stockowe do użytku komercyjnego.

Koncepcja Internet. Haker, nad kod na ciemnym tle cyfrowy cyfrowy interfejs wokół.

Obraz haker z spyglass

Hacker z jego telefon komórkowy na ciemnym tle

Haker w ciemności z kapturem, siedząc w Notatniku. Atak prywatności komputera

Koncepcja Internet. Haker, nad kod na ciemnym tle cyfrowy cyfrowy interfejs wokół.

Cyberprzestępczość znak reprezentujący nieautoryzowany posiekany i Crack

Biznesowa kreskówka dwóch biznesmenów spoglądających z urwiska, drugi klif ma napis: "Dolina zapomnianych haseł".

Wybory Hacking rosyjskie szpiegostwo atakuje 3d ilustracja pokazuje posiekany wyborów lub głosowanie głosowanie ryzyka z Rosji Online jak nas Dnc Server naruszenie

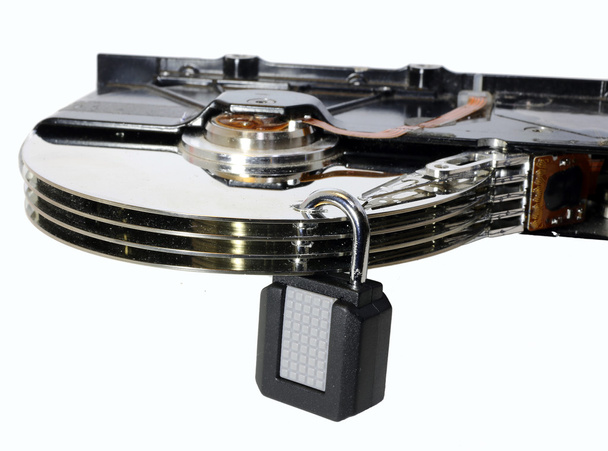

Dysk twardy z kłódką dla ochrony danych

Człowiek w kask wirtualnej rzeczywistości, siedzący obok drone.

Człowiek w kask wirtualnej rzeczywistości, siedzący obok drone.

Makro strzał, wziąć carda pamięci sd na tle z zabezpieczeniami. strzał może służyć jako metafora technologii przechowywania danych i ochrony danych. istnieją nie loga i znaki towarowe w kadrze. światło naturalne wykorzystywane do prowadzenia specualr podkreśla się

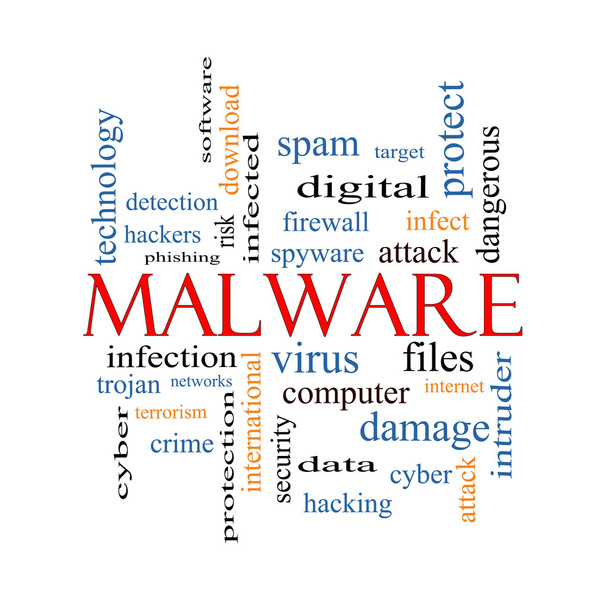

Malware słowo chmura koncepcja z świetnych warunkach trojan, wirus, infekcji i więcej.

Na białym tle znak Hackers stop malowane - otwarte ręką uniesioną do góry,

Koncepcji ochrony danych z ręki i jej kłódka

Srebrny zamek kombinacja na klawiaturze. koncepcja bezpieczeństwa cybernetycznego

Azjatycka haker Pokaż pięść podczas hakowania sieci komputerowej z laptopa

Haker komputerowy kradnący dane z internetu

Komputer hakera sylwetka pisania na komputerze w ciemnym pomieszczeniu. Działa na technologii niebieskiego kodu binarnego. dane binarne, programowanie i pojęcia dotyczące zabezpieczeń sieci.

Kod binarny z... i soczewka powiększająca na czarnym tle-koncepcja programowania

Średni strzał młodych hakerów świętuje sukces

Średni strzał młodych męskich hakerów pracujących na swoich biurkach z zielonym ekranem

Pojęcie zbrodni Internet. Niebezpieczne hacker w koszula Bluza z kapturem i ciemny cyfrowy tła wokół kradzieży danych.

Hacker z jego telefon komórkowy na na białym tle

Krzyk człowieka w posiekany na tle.

Sicurezza e furti crimine di hacker phishing significato

Minimalistyczna koncepcja samotnego programisty hakera otoczonego zielonymi kodami programowymi w ciemnej przestrzeni cybernetycznej, siedzącego przy stole z czterema monitorami wykonującymi atak hakerski

Mężczyzna haker pisanie kod na laptop

Szpiegujesz mnie? karta z pięknym dniem

Dziecko z laptopa

Złamane kłódkę na górze klawiatury komputera do reprezentowania pojęcie naruszenia zabezpieczeń komputera

Anonimowe hacker bez twarzy i tła czarny kod binarny

Strach na pierwszy rzut oka przestraszony stary - koncepcja żywiołów strachu

Przystojny człowiek dorosły hiszpanin

Hacker z jego komputera, skierowaną do przodu na na białym tle

Młodego hakera ciężko pracuje na usunięcie hasła online kody koncepcja.

Mapa świata z sieci podłączonych komputerów

Bezpieczeństwo cybernetyczne oraz ochrona informacji i sieci. Futurystyczna technologia Cyber.

Grunge graffiti przedstawiające klawisz Ctrl. Idealne rozwiązanie dla środowisk twórczych koncepcji opartych na komputerze. To piractwo. Deep web. Hakerzy

Medium zbliżenie agresywnego hakera nagrywającego wiadomość wideo z wprowadzeniem swoich kolegów

Średni strzał hakerów za pomocą gogli VR i rękawic hacked dostępu do marthian Rover

Kod binarny z zablokowanym i powiększające soczewki na czarnym tle

Obraz hakera na laptopie

Hackowanie słowo Wyświetlono hakerów hakerów i posiekany

Hackowanie książek pokazano tekst zagrożenie i nieautoryzowane

Hackowanie blokada pokazano projekt Malware i Spyware

Człowiek w kask wirtualnej rzeczywistości, siedzący obok drone.

Pilot zdalnego sterowania drona. Męskie ręce trzymając drone zdalnego sterowania.

Hakerzy chciał wzornik druku na grunge biały mur

KRLD Cyber hakerzy z Korei Północnej 3d ilustracja. Pokazuje atakiem Korei i konfrontacji lub Online Phishing bezpieczeństwo Virus Vs Usa