Filtry

Zdjęcia i obrazy stockowe bez tantiem na temat Haker

Odkryj nieograniczone obrazy w wysokiej rozdzielczości na temat Haker i grafiki stockowe do użytku komercyjnego.

Profesjonalny haker z laptopem na ciemnym tle

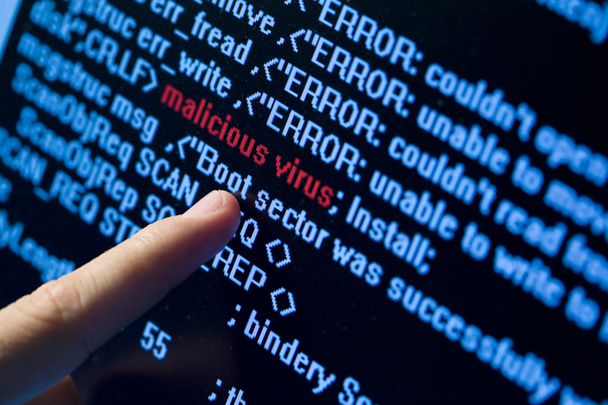

Koncepcja bezpieczeństwa komputera. wirus w kodzie programu

System zhakował alarm po cyberataku na sieć komputerową. zagrożona koncepcja informacji. cyberbezpieczeństwo i cyberprzestępczość wirusów internetowych. hakerzy kradnący informacje to cyberprzestępcy.

Ręce hakerów na laptopa

Haker Internet koncepcja złodziej. Hakera za pomocą laptopa do ataku sprzętu komputerowego. Ciemne i straszne oświetlenia. Wiele symboli na ekranie komputera. Selektywny fokus.

Haker Internet koncepcja złodziej. Hakera za pomocą laptopa do ataku sprzętu komputerowego. Ciemne i straszne oświetlenia. Wiele symboli na ekranie komputera. Selektywny fokus.

Sylwetki isloated hakerów na czarnym tle

Pojęcie przestępczości komputerowej z policją żółte taśmy

Haker, omijając firewall sprzętowy na komputerze, laptopie, z kapturem męski cyberprzestępcy

Anonimowy Hacker bez twarzy wpisując kod próbuje włamać się do systemu i ukraść dostęp do ekranów tła w świetle Neon. Koncepcja cyberbezpieczeństwa

Zbliżenie oko Mans w danych binarnych słuchanie telefonu komórkowego.

Zbliżenie hakera na monitory komputerowe i odgadnięcie hasła przy użyciu telefonu komórkowego w ciemnym pomieszczeniu

Haker w pracy widok

Sylwetka hakera używa polecenia interfejs graficzny użytkownika

Sylwetka haker lworking na laptopa

Hakerów przed dwa laptopy w mroczną atmosferę. Cyber Kryminał Zdjęcie.

Pieniądze w kajdankach na laptopie. Pojęcie przestępczości hakerów Cyber.

Profesjonalny hacker z laptopa siedząc przy stole na ciemnym tle

Komputer kod tła z hakerem z kapturem, świecące przez pojęcie bezpieczeństwa cybernetycznego

Mężczyzna haker blokowania komputera przy użyciu łańcuch i kłódkę, koncepcja Trojan ransomware złośliwego oprogramowania. Koncepcja bezpieczeństwa internetowego

Kradzieży, id, cyber.

Człowiek bez twarzy w Bluza z kapturem posiada laptopa w jego ręce na ciemnym tle. Pojęcie włamania i kradzieży danych użytkownika.

Anonym haker czarne z kapturem z laptopa przed kod tła z strumieni binarnych i koncepcji bezpieczeństwa cybernetycznego warunki bezpieczeństwa informacji

Haker drukuje kod na klawiaturze laptopa, aby włamać się do cyberprzestrzeni

Haker w pracy na przykład danych pazur

Człowiek bez twarzy w Bluza z kapturem posiada laptopa w jego ręce na ciemnym tle. Pojęcie włamania i kradzieży danych użytkownika.

Hakera za pomocą adware do cudzego komputera laptop sterowania wyszukiwarki spy i kradzieży informacji. Fireball adware internet security cyber ataku porwanie koncepcja.

Fotografia

Hakera za pomocą laptopa. Wiele cyfr na ekranie komputera. nowoczesne slim ultrabook transformatora na stole. program kod amer, kodu oprogramowania, kodu programu

Haker w czarnej masce i kaptur przy stole przed monito

Koncepcja hakera i oprogramowania. Niebezpieczny haker z kapturem przy użyciu laptopa z kodem binarnym interfejsu cyfrowego.

Haker korzystający z laptopa. Włamywanie się do Internetu.

Haker w pracy z interfejs graficzny użytkownika wokół

Anonimowe hacker mężczyzna za pomocą czarna maska na pokrycie jego twarz przenoszenia laptopa. Internet security i koncepcje atak cyber.

Mężczyzna w masce odciska odciski na klawiaturze przy stole w darze

Koncepcja Internet. Haker, nad kod na ciemnym tle cyfrowy cyfrowy interfejs wokół.

Koncepcja hakera cyberbezpieczeństwa. Internetowa technologia hakowania. Cyfrowy laptop w ręce hakera odizolowany na czarnym transparencie. Ochrona danych, bezpieczny dostęp do Internetu, cyberbezpieczeństwo

Hacker z laptopa

Profesjonalny haker z laptopem izolowane na białym tle

Profesjonalny hacker z tablet Pc ciemne tło

Koncepcja Internet. Haker, nad kod na ciemnym tle cyfrowy cyfrowy interfejs wokół.

Haker noszenie maski w urzędzie pracy

Flaga Korei Północnej wykonane z kodu komputerowego z hakerem z kapturem, świecące przez pojęcie bezpieczeństwa cybernetycznego

Koncepcja ataku cyberhakera. Internetowa technologia hakowania. Zamazany laptop cyfrowy w hakerze człowieka ręcznie odizolowany na czarno z efektem usterki. Warunki bezpieczeństwa informacji baner cyberbezpieczeństwa

Haker w pracy z interfejs graficzny użytkownika wokół

Haker ręce w pracy z interfejsem wokół

Amerykańska flaga wykonana z kodu komputerowego z hakerem z kapturem, świecące przez pojęcie bezpieczeństwa cybernetycznego

Haker w kapturze trzyma maskę w ręku i w miejscu pracy z laptopem i komputerem, hasłem lub hakowaniem kont. Szpieg internetowy, styl życia przestępców, praca z ryzykiem, przestępczość sieciowa

Anonimowe hacker programista używa laptopa do hack system. Kradzież danych osobowych. Tworzenie i infekcji złośliwego wirusa. Pojęcie cyberprzestępczości i hacking urządzeń elektronicznych

Anonimowy haker w masce programista używa laptopa i rozmawiać przez telefon, aby włamać się do systemu w ciemności. Koncepcja cyberprzestępczości i hakowania bazy danych