Фильтры

Лицензионные стоковые фото и изображения Software espía

Воспользуйтесь безграничным количеством фотографий с высоким разрешением Software espía для коммерческих целей.

Концепция веб-коммуникаций

Хакер крадет информацию дома

3D рендеринг абстрактного кода в виртуальном пространстве. Компьютерный код согнут в виде ленты

Анонимный хакер в маске взламывает двоичный код троянским вирусом .

3D рендеринг абстрактного кода в виртуальном пространстве. Компьютерный код согнут в виде ленты

Кодовые данные с концепцией светового излучения

3D рендеринг абстрактного кода в виртуальном пространстве. Компьютерный код согнут в виде ленты

Профессиональный хакер с ноутбуком

3D рендеринг абстрактного кода в виртуальном пространстве. Компьютерный код согнут в виде ленты

Проезд через туннель данных кода

Человек мигает на ПК на белом экране монитора и сделать уведомление на бумаге

Мбаппе на своем рабочем месте с ноутбуком и настольным компьютером, веб-сайтом или корпоративным взломом, пользователем даркнета. Интернет-шпион, криминальный образ жизни, рискованная работа, сетевой преступник

Застрелен молодой хакер, взламывающий компьютерный код в темноте

Портрет мужчины-программиста или хакера, работающего за компьютером ночью .

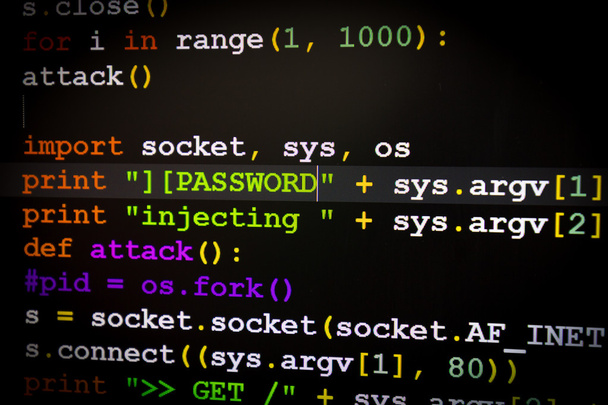

Экран компьютера отображает программный код, разработку веб-сайта, создание приложений, пароль и личные данные. Доступ к информации, конфиденциальные личные данные. Разрушающая защита. Кража личности. Программное обеспечение

Компьютерный вирус цифровых двоичных данных Шифрование и концепции данных, которые вредят компьютерной технологии фон 3d иллюстрации

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Профессиональный хакер с ноутбуком сидит за столом на темном фоне

Снимок неопознанного хакера с помощью цифрового планшета в темноте

Фон бинарного кода и слово AI в зеленом цвете

Хакер в капюшоне показывает банковскую кредитную карту на своем рабочем месте с ноутбуком и настольным компьютером, паролем или финансовым взломом, пользователем даркнет. Интернет-шпион, криминальный образ жизни, рискованная работа, сетевой преступник

Профессиональный хакер с помощью компьютера в темной комнате

Хакер в капюшоне работает с ноутбуком и мобильным телефоном, печатая текст в темной комнате

Хакер использует компьютер в темной комнате

Хакер получает доступ к личной информации с помощью компьютера в темной комнате 3D рендеринга

Взлом платежной системы. Концепция обеспечения безопасности платежных карт онлайн. Хакер в черных перчатках взломал систему .

Бизнесмен Хакер использует ручную клавиатуру и использует современную кредитную карту с помощью экрана ноутбука взломать код на белом фоне, технологии Process System Business и взломать онлайн концепцию,

Хакер в капюшоне показывает большие пальцы на своем рабочем месте с ноутбуком и компьютером, паролем или взломом учетной записи. Интернет-шпион, криминальный образ жизни

Хакер пытается украсть личные данные

Избегайте взгляда серьезного человека, замерзшего и разговаривающего в гарнитуре при просмотре данных на компьютере в современном центре безопасности

Мужчина интернет-хакер ест на мониторе в темном офисе. Незаконный веб-программист на рабочем месте, криминальная деятельность. Взлом данных, кибербезопасность

Концепция конфиденциальности данных с хакером кражи личной информации

Бизнесмен Хакер сенсорная клавиша иконка в графике Экран кода медиаэкрана на фоне цифр, Технология Процесс Система Бизнес и взломать онлайн концепции, Копирование пространства

Фон бинарного кода и слово PASSWORD зеленого цвета

Молодой школьник вундеркинд - хакер. Одаренный студент входит в банковскую систему. Хакер на работе. Много цифр на экране компьютера. Криминальный хакер проникает в сетевую систему из своей темной комнаты .

Хакер пытается украсть личные данные

Фон бинарного кода и слово PASSWORD зеленого цвета

Хакер в концепции цифровой безопасности

Бизнесмен нашел черный ход нелегального доступа на компьютере. Концепция интернет-безопасности

3D рендеринг абстрактного кода в виртуальном пространстве. Компьютерный код согнут в виде ленты

Хакер держит мобильный телефон со словом Взломанный на экране на темном фоне

Хакер с лупой с помощью компьютера

Мужчина смотрит в камеру. Хакеры атакуют и крадут базы данных доступа с помощью паролей. Концепция кибербезопасности

Молодой школьник вундеркинд - хакер. Одаренный студент входит в банковскую систему. Хакер на работе. Много цифр на экране компьютера. Криминальный хакер проникает в сетевую систему из своей темной комнаты .

Хакер получает доступ к личной информации с помощью компьютера в темной комнате 3D рендеринга

Человек в капюшоне проверяет вредоносный код на клавиатуре. Киберпреступность через Интернет .

Фон бинарного кода и слово PASSWORD зеленого цвета

Концепция взлома с парнем с ноутбуком и двоичным кодом

Профессиональный хакер взламывает двоичный код на темном фоне. Концепция кражи интернета

Макроэкран компьютера с бинарным кодом и предупреждающим текстом, концепция для компьютера, технологии и онлайн-безопасности .

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Человек карты в маске подключиться к даркнет поисковой информации банковской системы ПК взломать темную сеть использует украденные кредитные карты облако купить незаконные услуги

Хакер на работе с ноутбуком и двоичным номером

Человек без лица в капюшоне держит ноутбук в руках на темном фоне. Концепция кибер-мошенника, хакер. Баннер. Добавлен эффект глюка.

Хакер с мобильным телефоном с помощью компьютера в темной комнате

Крупный план хакера по краже данных .

Онлайн стриминг двоичный код компьютерный интернет 3D иллюстрация

Хакер использует компьютер в темной комнате

Компьютерный силуэт хакера, печатающий на компьютере в темной комнате. Работаю над технологией синего двоичного кода. бинарные данные, компьютерное программирование и концепции сетевой безопасности .

Мужчина-интернет-хакер в капюшоне работает на ноутбуке в темном офисе. Незаконный веб-программист на рабочем месте, криминальная деятельность. Взлом данных, кибербезопасность

Скриншот компьютера с текстом пароля, отличная концепция для компьютера, технологии и онлайн безопасности .

3D рендеринг черепа на технологическом фоне представляет собой интернет-безопасность и киберпреступность

Бинарный код фон абстрактная технология Цифровые двоичные данные и безопасная концепция данных 3d иллюстрация

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Молодой опытный вор, нарушающий правила безопасности поздно ночью, работает над киберзапугиванием, чтобы взломать брандмауэр компьютера. Система хакерского взлома с шифрованием вирусов, угрозами.

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Сверху - хакеры, входящие в серверную и взламывающие аппаратную систему с помощью камеры безопасности.

Женщина хакер нарушает защиту персональных данных через компьютер

Хакер получает доступ к личной информации с помощью компьютера в темной комнате 3D рендеринга

Руки хакера с мобильным телефоном и ноутбуком на темном фоне

Снизу вид бородатого человека в черном с помощью компьютера и хакерских серверов ЦОД, запускающего DDoS-атаку

Опасный хакер пытается взломать сервер баз данных, используя вирус для кодирования вредоносных программ и кражи больших данных ночью. Работа с несколькими мониторами и хакерской информационной системой, ношение капюшона.

Компьютерный криминальный силуэт Хакер печатает на компьютере в темной комнате. Работа над технологией двоичного кода. бинарные данные, компьютерные преступления и концепции сетевой безопасности .

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Хакер взламывает корпоративную компьютерную систему

Кража личных данных, приобретение персональных данных, мошенничество. Получение контента незаконно, пиратский софт. Хакер нарушает базу данных. Чувствительная информация. Защита компьютера. Интернет и компьютерные утечки. 3d-рендеринг

3D рендеринг взломанного логотипа на ноутбуке и блокировка голограммы значка. Концепция конфиденциальности данных, взломанных и взломанных из интернет-угрозы технологии .

Опасный ИТ-преступник работает над нарушением безопасности, создавая кибератаку на сервер больших данных. Взлом компьютерной системы и программного обеспечения, взлом брандмауэра безопасности и кража информации компании.

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Анонимный хакер тормознул личные онлайн-данные в своем офисе, темно-синий, глубокий Интернет

Бизнесмен исследует зараженный ноутбук с увеличительным стеклом. Концепция интернет-безопасности

Хакер в маске morph 3d крадет пароль на футуристическом фоне

Крупный план экрана входа в систему компьютера в современном дата-центре

Профессиональный хакер с помощью компьютера в темной комнате

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Молодой чокнутый хакер крадет пароль на футуристическом фоне

Воровка использует свои знания о сетевых системах для доступа к данным и кражи паролей. Преступное проникновение в систему безопасности за кибер-шпионаж, хактивизм, криптоугон. Портативный выстрел.

Человек без лица в капюшоне держит ноутбук на тёмном фоне. Концепция кибер-мошенника, хакер. Баннер.

Хакер в маске и капюшоне сидит на своем рабочем месте с ноутбуками и компьютером, взламывает информацию. Интернет-шпион, незаконный образ жизни

Хакер работает с компьютером в темной комнате с цифровым интерфейсом. Концепция интернет-преступлений. Изображение с эффектом сбоя .

Хакер думает, как взломать ноутбук

Женщина, сидящая возле взломанного компьютера в темной комнате

Молодой школьник вундеркинд - хакер. Одаренный студент входит в банковскую систему. Хакер на работе. Много цифр на экране компьютера. Криминальный хакер проникает в сетевую систему из своей темной комнаты .

Белый смартфон, плавающий над рукой хакера на темном фоне. Финансы, бизнес, электронная коммерция или киберпреступность

Компьютерная кибербезопасность хакера. Цифровой ноутбук в руке хакера изолирован на черном баннере. Технология веб-взлома. Защита данных, защищенный доступ в Интернет, кибербезопасность

Бинарный код науки данных. анализ больших данных. информация, текущая в столбцах матриц. один и ноль кода, состоящий из одного и нулевого числа текста, который следует за боке-светом. изображение монитора компьютера .

Хакер печатает код на клавиатуре ноутбука, чтобы проникнуть в киберпространство

Хакер использует компьютер в темной комнате

Хакер в капюшоне работает с ноутбуком, печатая текст в темной комнате. Концепция защиты данных. Изображение с эффектом сбоя

Бизнесмен нашел черный ход незаконного доступа на планшете. Концепция интернет-безопасности