Ähnliche lizenzfreie BilderDatei-ID:574044972VonHayDmitriy

Cyber-Hacker dringen über einen Computer in Datenbanken ein, um an Informationen zu gelangen. Cyberkriminalität und Datensicherheitskonzept.

Programmierer, Code- oder Frauenhacker in dunklen Räumen nachts für Codierung, Phishing oder Cloud Computing. Datenbank, Malware-Forschung oder Online-Hacking in der digitalen Transformation auf ai cybersecurity website.

Hacker bei der Arbeit. Afroamerikaner mit Kapuze, Gesicht nicht sichtbar

Unsichtbare Person mit grauer Kapuze und Binärcode, datensicheres Konzept

Cyber-Kriminelle mit Kapuzenpullover schreiben einen gefährlichen Virus mit Computer mit mehreren Bildschirmen.

Hacker bei der Arbeit mit grafischer Benutzeroberfläche

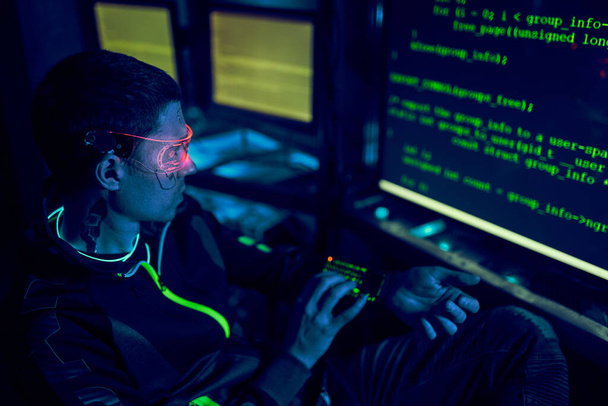

Schnappschuss eines jungen Mannes, der sich in ein gesichertes Computernetzwerk hackt.

Hacker Zugriff auf persönliche Daten mit einem Computer in einem dunklen Raum 3D-Rendering

Asiatischer Mann sitzt im Dunkeln mit leuchtenden Schriftsymbolen und Hackersystem

Silhouette eines Hackers auf grafischer Benutzeroberfläche

Hacker mit virtuellem Bildschirm auf dunklem Hintergrund

Junger Hacker im Datensicherheitskonzept

Porträt eines Cyber-Hackers, der mit einem Computer Informationen stiehlt. Cyberkriminalität und Datensicherheitskonzept.

Hacker arbeiten mit Computer in dunklen Raum mit digitaler Schnittstelle herum. Internetkriminalität. Bild mit Glitch-Effekt.

Ein männlicher Hacker nutzt einen Computer, um Daten zu hacken, um Lösegeld von den Opfern zu fordern.

Junger ernsthafter afroamerikanischer Geschäftsmann sitzt am Schreibtisch vor dem Computermonitor, während er spät in der Nacht im Büro arbeitet

Seitenansicht eines bärtigen Cyber-Terroristen mit Kapuzenpulli. Gefährlicher Cyber-Krimineller.

Binärer Hintergrund für Hackathon und andere digitale Veranstaltungen. Gefallene Nullzahlen mit Matrix-Effekt auf futuristischem Metaverse

Handel mit Kryptowährungsmünzen Bitcoin Exchanges Invest Metaverse Aktien

Weibliche Cyber-Security-Hacker-Code-Malware, um Zero-Day-Schwachstelle in Programm oder System auszunutzen. Hacken am Computer in einem dunkelgrünen Raum.

Junger Mann mit abstrakten Buchstaben auf dem Gesicht im Dunkeln

Mittlere Aufnahme eines Hackers in Kapuzenpulli auf Laptop im Rechenzentrum von Unternehmen mit Reihen funktionierender Rack-Server

Blick zurück auf männliche Hacker mit Kapuzenpulli, die Regierungsserver mit einem gefährlichen Virus infizieren.

Cyber-Hacker dringen über einen Computer in Datenbanken ein, um an Informationen zu gelangen. Cyberkriminalität und Datensicherheitskonzept.

Code overlay, hacker and portrait of man for programming, coding and information technology in dark. Cybersecurity, computer interface and person with mockup for online crime, fraud and install virus.

Hacker in geheimen dunklen Räumen schreiben Codezeilen auf dem Computer und entwickeln Viren, die an Sicherheitssystemen vorbei gelangen. Böser Entwickler benutzt PC in verstecktem Bunker und führt Hacker-Skript aus

Afrikanische amerikanische Hacker pflanzen Virus ein, um die Firewall-Verschlüsselung zu knacken, indem sie Live-Übertragungen nutzen, um Lösegeld zu fordern. Junger männlicher Dieb droht, wichtige Informationen preiszugeben, Sicherheitsverstoß in der Nacht.

Frau mit Waffe im Matrix-Stil auf dunklem Hintergrund

Rückansicht eines Hackers in schwarzer Jacke und Kapuze auf dem Kopf, der Hackerprogramme schreibt. er arbeitet am Personal Computer in Hacker Dark Room.

Hacker, die einen schwarzen Kapuzenpullover mit blauem Neonlicht auf dem Hintergrund trugen, zerstörten die Sicherheit im System. Die Gefahren digitaler Diebe, unbekannte Person mit Kopierplatzgefahr

Hacker auf schwarz mit Binärcodes im Hintergrund

Frau, Laptop oder Hologrammdiagramm im Hacker-Büro für Börsenanalyse, Finanzforschung oder zukünftige Daten. Informationen über Finanzanlagen, Phishing oder Händlerinnen, die digitale Diagramme eintippen.

Der junge Hacker im Cyber-Sicherheitskonzept

Hacker in schwarzer Kapuze Zeigt die Extraktion durch binäre. Stehen Sie vor einem Codehintergrund mit binären Strömen und Begriffen der Informationssicherheit Cyber-Sicherheitskonzept 3D-Abbildung

Cyber-Hacker dringen über einen Computer in Datenbanken ein, um an Informationen zu gelangen. Cyberkriminalität und Datensicherheitskonzept.

Computerhacker in Maske und Kapuzenpulli vor abstraktem binären Hintergrund. verdunkeltes dunkles Gesicht. Datendieb, Internetbetrug, Darknet und Cyber-Sicherheitskonzept.

Hacker Bösewicht, Virus zu Netzwerk, Robotersystem online, Data Deep Learning, Server Security Hacking, Hologramm ui ai, Terrorist gefährlich

Junger Mann mit abstrakten Buchstaben auf dem Gesicht im Dunkeln

Reihe von vier jungen Programmierern interkultureller Vielfalt am Schreibtisch vor Laptops bei der Präsentation neuer Software